无线网络技术-无线局域网数据包捕获与分析实验

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了无线网络技术-无线局域网数据包捕获与分析实验,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含2081字,纯文字阅读大概需要3分钟。

内容图文

一、实验要求和目的

二、实验环境和软件

本实验基于Windows和Linux两个系统,均涉及Wireless的网络无线测量。

三、实验步骤

Windows 上的 Wireshark 数据包捕获和分析

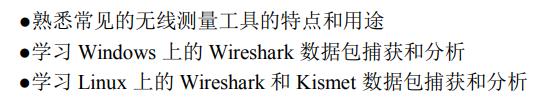

1、打开软件-选择过滤器网卡

2、捕获实验手册的网址:http://www.thinkmesh.net/wireless/

WireShark 主要分为这几个界面

1)Display Filter(显示过滤器), 用于过滤

2)Packet List Pane(封包列表), 显示捕获到的封包, 有源地址和目标地址,端口号。 颜色不同,代表

3)Packet Details Pane(封包详细信息), 显示封包中的字段

4)Dissector Pane(16进制数据)

5)Miscellanous(地址栏,杂项)

过滤表达式的规则

1)协议过滤

比如TCP,只显示TCP协议。

2)IP 过滤

比如 ip.src ==192.168.1.102 显示源地址为192.168.1.102,

ip.dst==192.168.1.102, 目标地址为192.168.1.102

3)端口过滤

tcp.port ==80, 端口为80的

tcp.srcport == 80, 只显示TCP协议的愿端口为80的。

4)Http模式过滤

http.request.method=="GET", 只显示HTTP GET方法的。

5)逻辑运算符为 AND/ OR

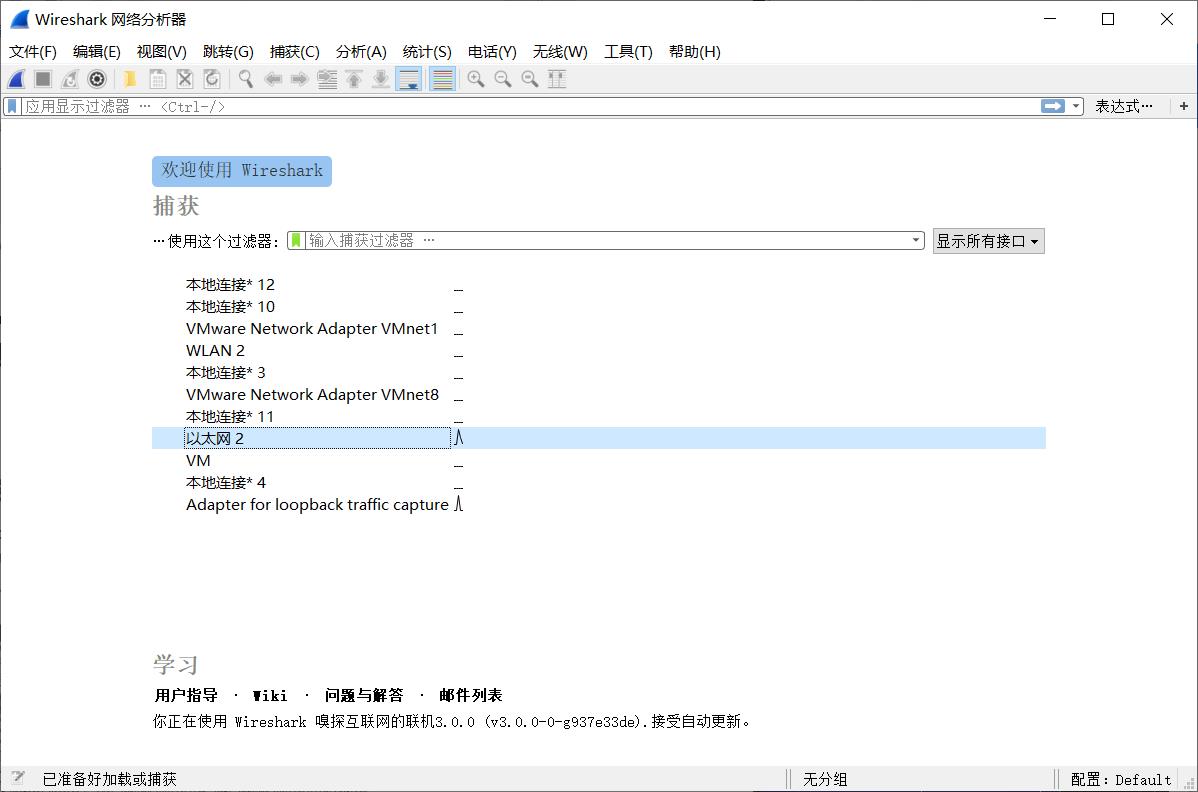

这里选择过滤http协议

浏览器访问网址

实验结果分析

HTTP:网页内容通过 HTTP 协议传输,其基本过程为 GET/Respone

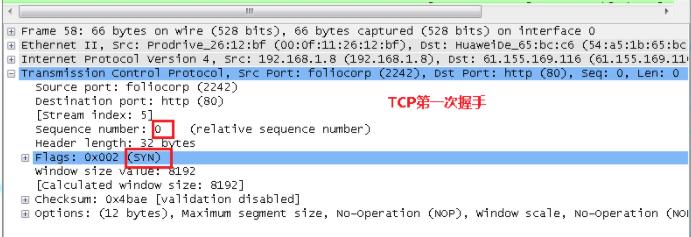

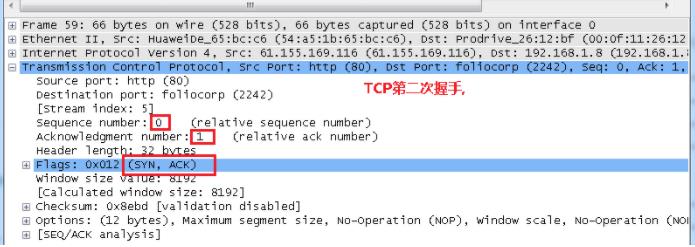

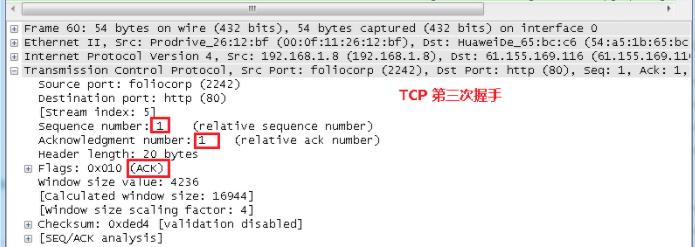

CP:在本机和服务器之间建立可靠的网络连接,为数据传输做好准备,包括标准的 3次握手

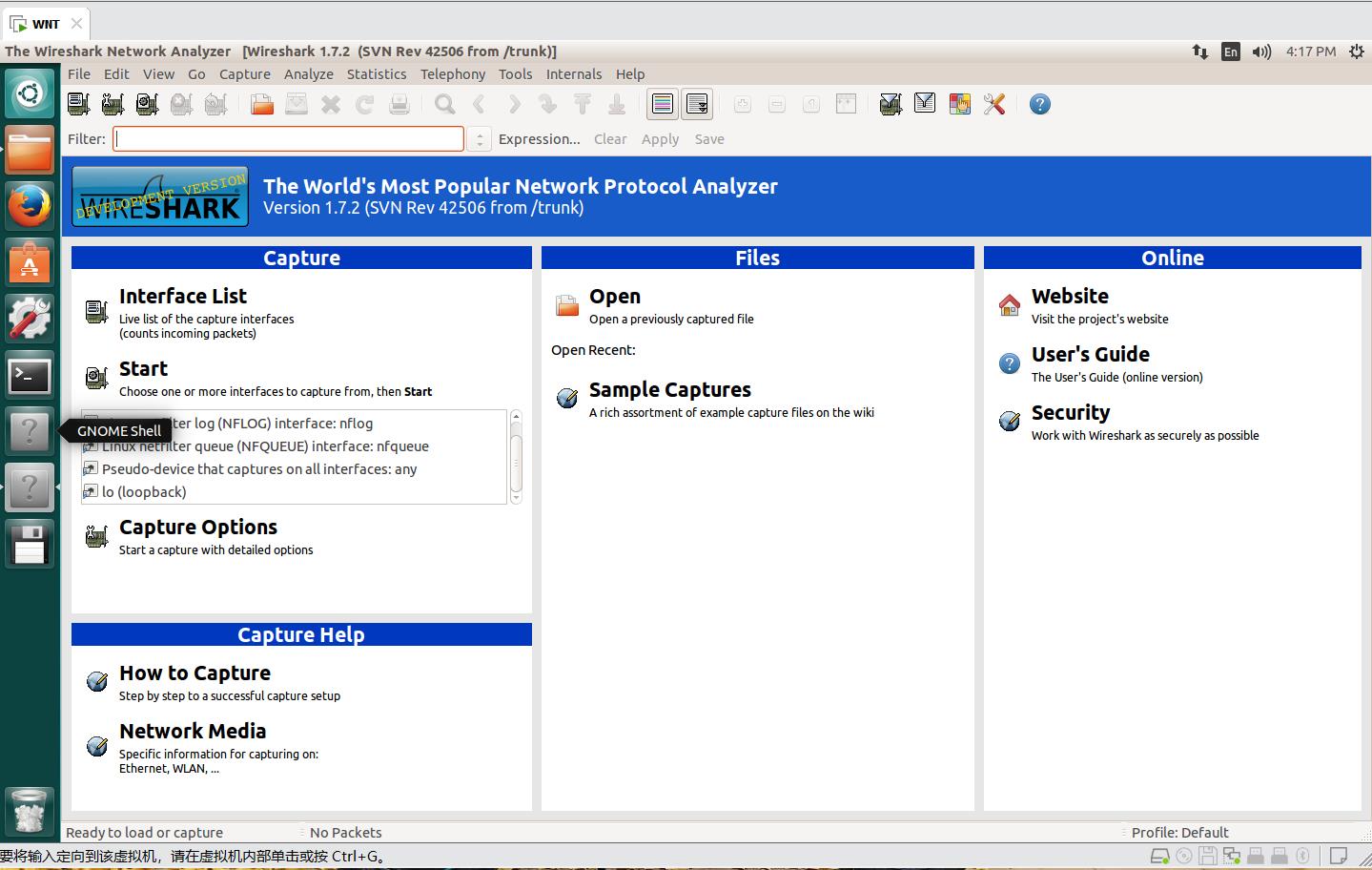

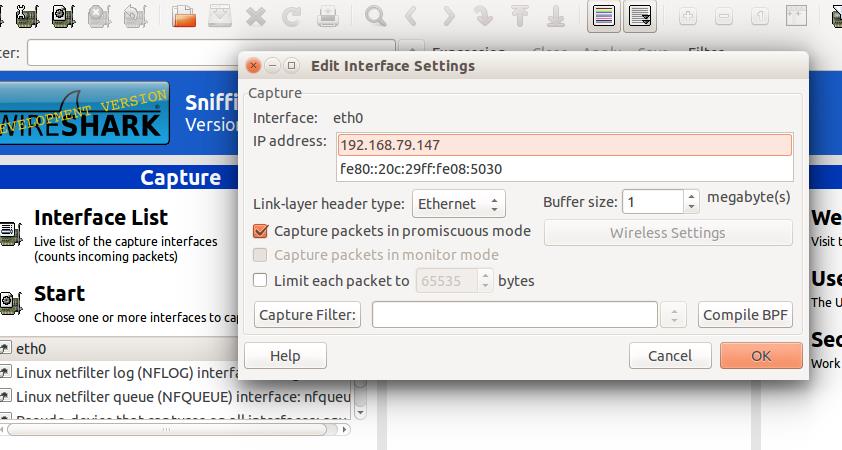

Linux 上的 Wireshark 数据包捕获和分析

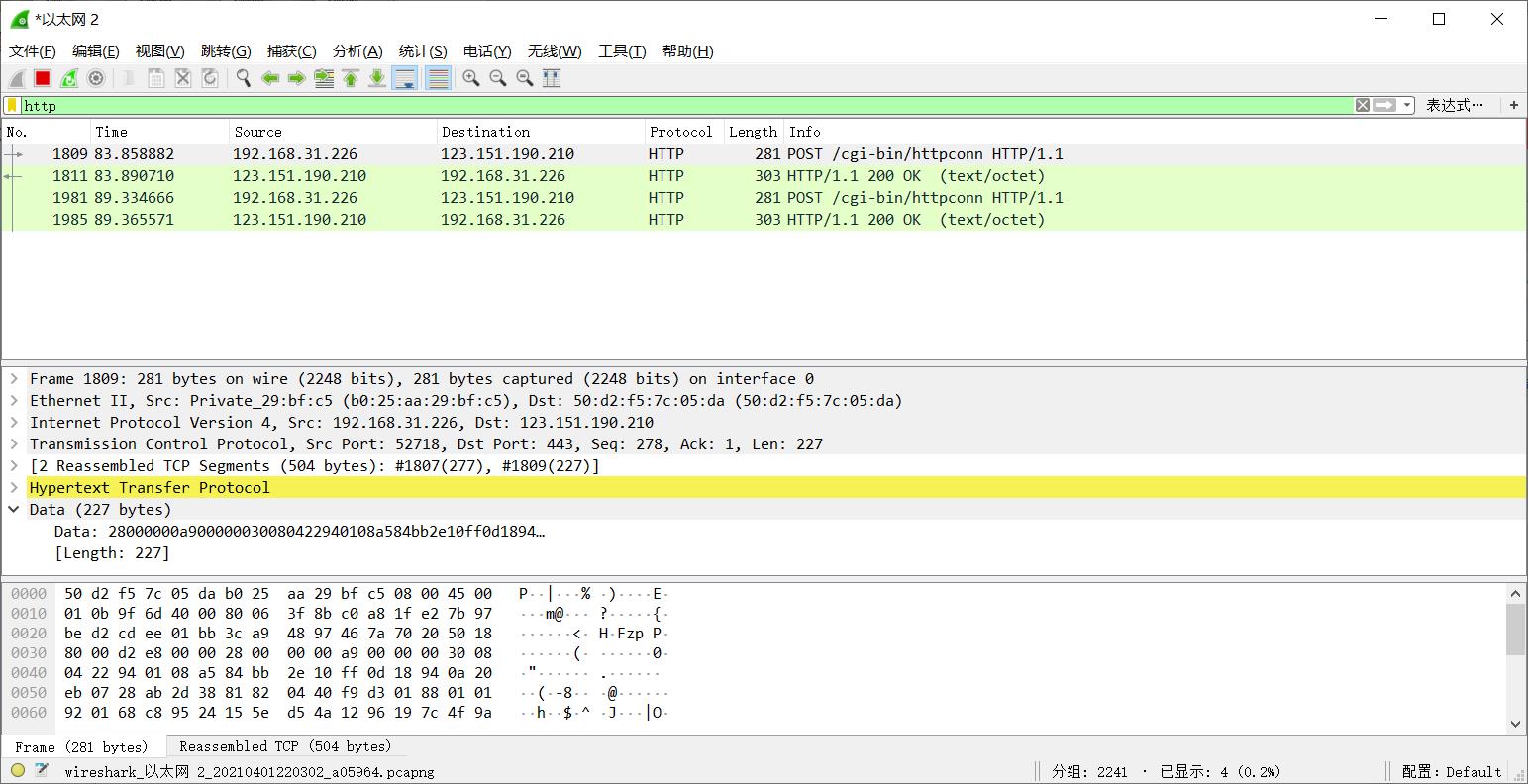

在虚拟机内打开抓包软件wireshark

选择网卡

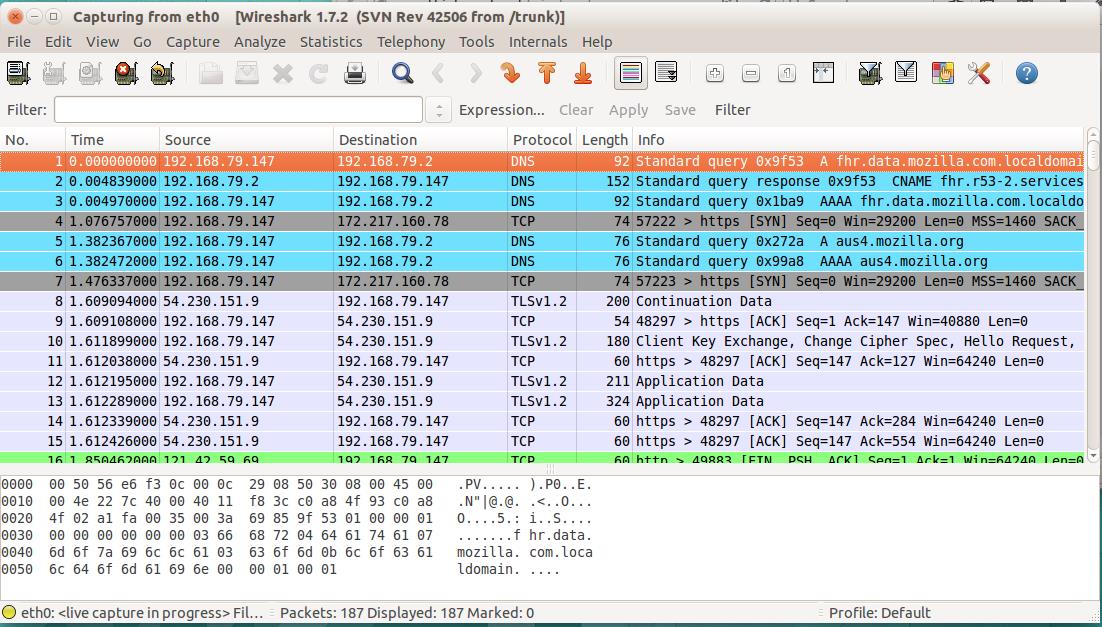

开始然后在firefox浏览器访问实验指导的URL地址,结果如下

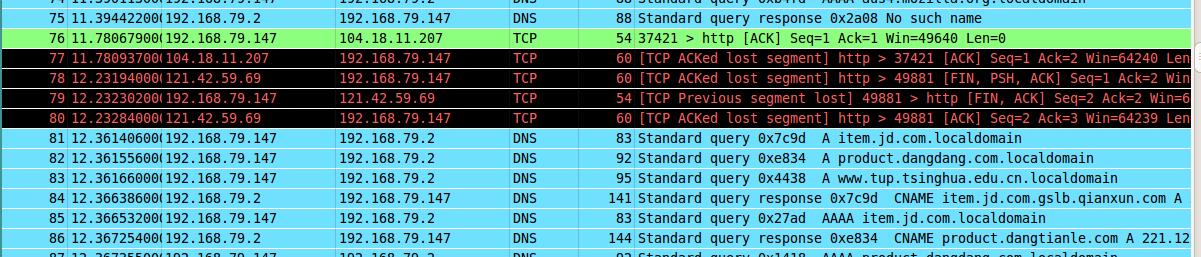

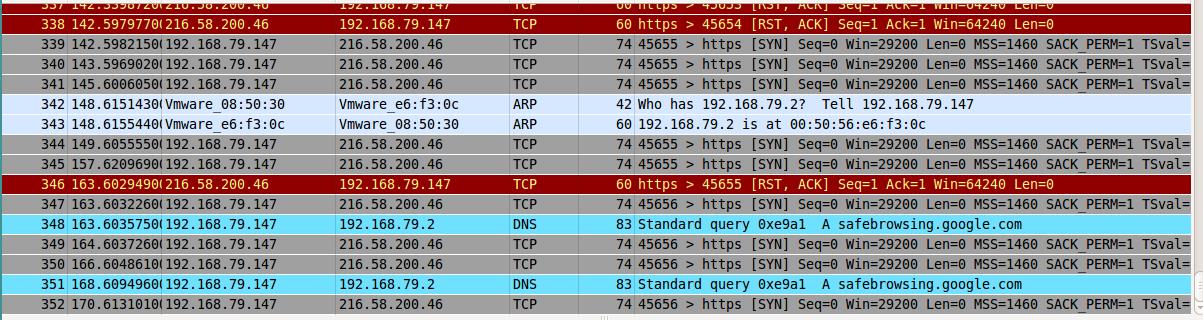

结果分析

TLSv1:安全传输层协议(TLS)用于在两个通信应用程序之间提供保密性和数据完整性。

UDP:用户数据包协议(UDP,User Datagram Protocol)。UDP 为应用程序提供了一种无需建立连接就可以发送封装的 IP 数据包的方法。

ARP:地址解析协议,即ARP(Address Resolution Protocol),是根据IP地址获取物理地址的一个TCP/IP协议。主机发送信息时将包含目标IP地址的ARP请求广播到局域网络上的所有主机,并接收返回消息,以此确定目标的物理地址;收到返回消息后将该IP地址和物理地址存入本机ARP缓存中并保留一定时间,下次请求时直接查询ARP缓存以节约资源。

DNS:向 DNS 服务器获取域名对应的 IP 地址,包括询问/应答两个过程

ICMP:ICMP(Internet Control Message Protocol)Internet控制报文协议。它是TCP/IP协议簇的一个子协议,用于在IP主机、路由器之间传递控制消息

TCP:在本机和服务器之间建立可靠的网络连接,为数据传输做好准备,包括标准的 3次握手

HTTP:网页内容通过 HTTP 协议传输,其基本过程为 GET/Respone

内容总结

以上是互联网集市为您收集整理的无线网络技术-无线局域网数据包捕获与分析实验全部内容,希望文章能够帮你解决无线网络技术-无线局域网数据包捕获与分析实验所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。