用wireshark查看 tcpdump 抓取的mysql交互数据

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了用wireshark查看 tcpdump 抓取的mysql交互数据,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含1792字,纯文字阅读大概需要3分钟。

内容图文

mysql -h192.168.100.206 -uroot -p

Enter password:

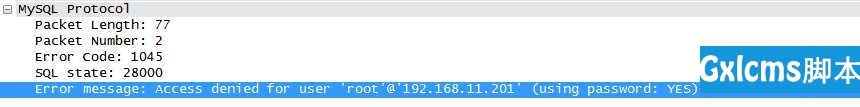

ERROR 1045 (28000): Access denied for user ‘root‘@‘192.168.11.201‘ (using password: YES)

mysql -h192.168.100.206 -uroot -p

Enter password:

ERROR 1045 (28000): Access denied for user ‘root‘@‘192.168.11.201‘ (using password: YES)

输入正确的密码进入并进行一系列操作

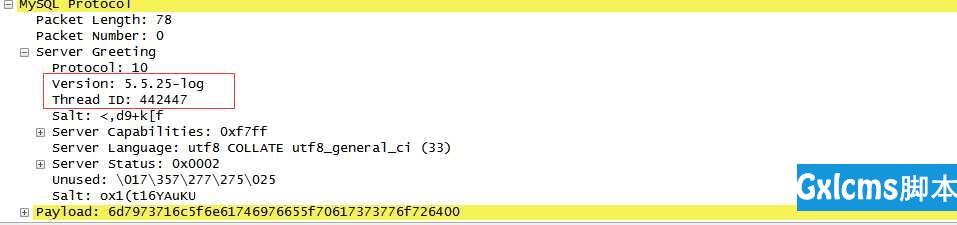

[root@localhost ~]# mysql -h192.168.100.206 -uroot -p Enter password: Welcome to the MySQL monitor. Commands end with ; or \g. Your MySQL connection id is 442447 Server version: 5.5.25-log Source distribution Copyright (c) 2000, 2013, Oracle and/or its affiliates. All rights reserved. Oracle is a registered trademark of Oracle Corporation and/or its affiliates. Other names may be trademarks of their respective owners. Type ‘help;‘ or ‘\h‘ for help. Type ‘\c‘ to clear the current input statement. mysql> use jwbx; Database changed mysql> select * from jwbx_customer limit 10;

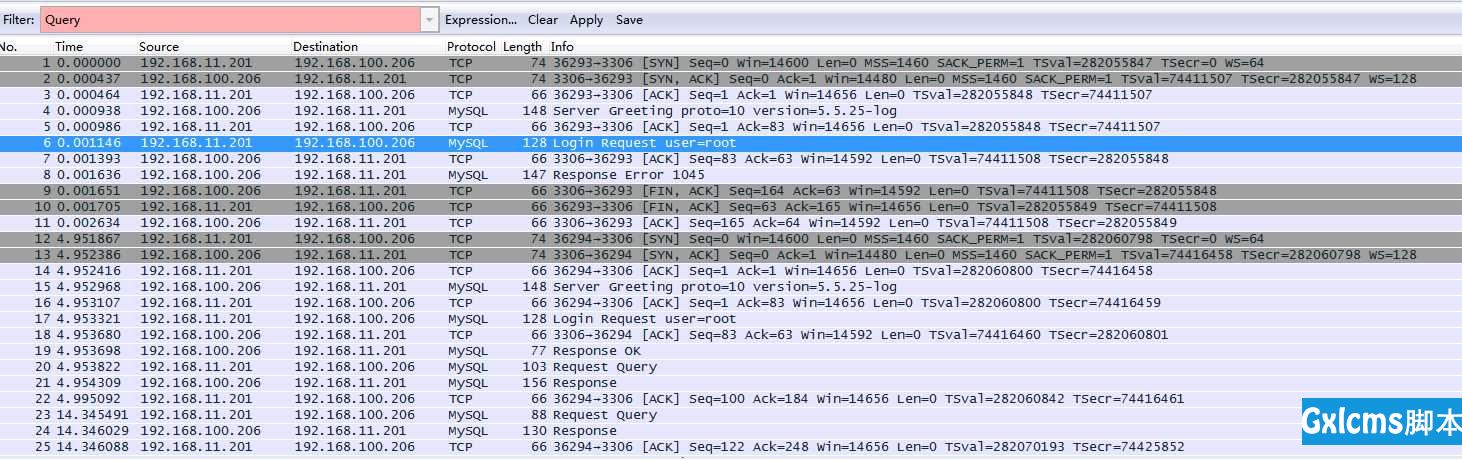

用wireshark 打开sql.pcap 文件

输入的错误密码

Request 6 0.001146 192.168.11.201 192.168.100.206 MySQL 128 Login Request user=root

Response 8 0.001636 192.168.100.206 192.168.11.201 MySQL 147 Response Error 1045

登陆成功

17 4.953321 192.168.11.201 192.168.100.206 MySQL 128 Login Request user=root

来自服务器端的问候

15 4.952968 192.168.100.206 192.168.11.201 MySQL 148 Server Greeting proto=10 version=5.5.25-log

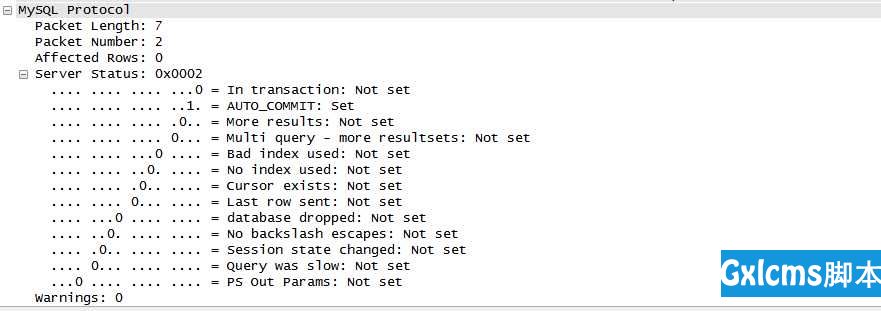

服务器端的状态

访问

select @@version_comment limit 1 返回 Source distribution

SELECT DATABASE()

USE DataBase 返回数据库名

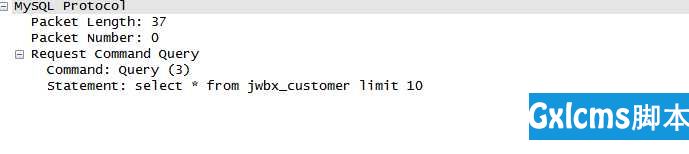

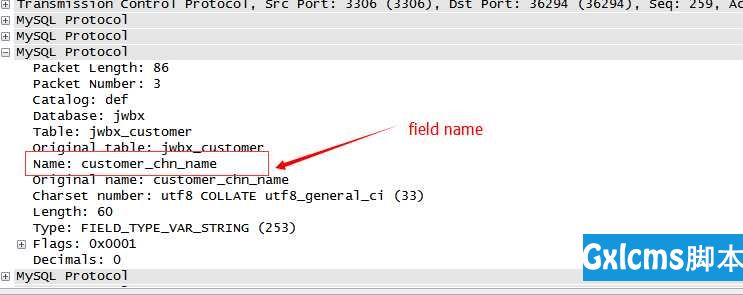

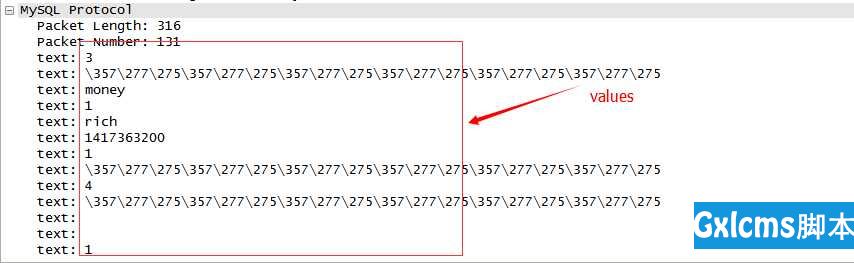

访问的sql

Return

同样可以在抓取程序访问mysql的数据,可以查看执行了哪些sql语句

也可以不用wireshark 方式如下:

#tcpdump -i any -A -s 3000 port 3306 >~/sql.log

#grep "select * from " ~/sql.log|head

备注:-A 以ASCII格式打印出所有分组,并将链路层的头最小化。向mysql服务端传输的sql语句就是以ASCII码形式进行传输。我们就可以使用-A参数查看传输的具体sql语句。

用wireshark查看 tcpdump 抓取的mysql交互数据

标签:

本文系统来源:http://www.cnblogs.com/wangxusummer/p/4795423.html

内容总结

以上是互联网集市为您收集整理的用wireshark查看 tcpdump 抓取的mysql交互数据全部内容,希望文章能够帮你解决用wireshark查看 tcpdump 抓取的mysql交互数据所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。