本篇博文主要是对我的结对编程伙伴梁同学的代码进行分析,分析别人的代码对我来说是一种挑战,但在分析与总结中或许能找到逐渐变强的关键。

从main函数开始,着实震惊到了我,一个无限循环,一个初始化函数,最后输出一个字符串。三行便结束了main函数。由此观之,梁同学的代码模块化做得很好。

再看初始化函数,发现他将用户名与密码都用数组存储了起来,管理相对方便,有了些数据库的感觉,判断能否登陆的逻辑很清晰,字符提示也...

本篇博客主要是对结对编程的同学的代码分析优缺点,看了队友的代码后,个人项目我与队友用的都是c++,与我的代码相比起来,她的代码逻辑清晰,简洁易读,是非常值得我学习的。

优点

1.int Login(string name,string password)函数判断是否是合法的用户名和密码,将功能模块化,直接调用函数判断比较简洁。

2.string Production(int num)使用随机数选择数组下标从而选择四则运算的符号。

3.string g_que[g_innumber];用字符串存储产生...

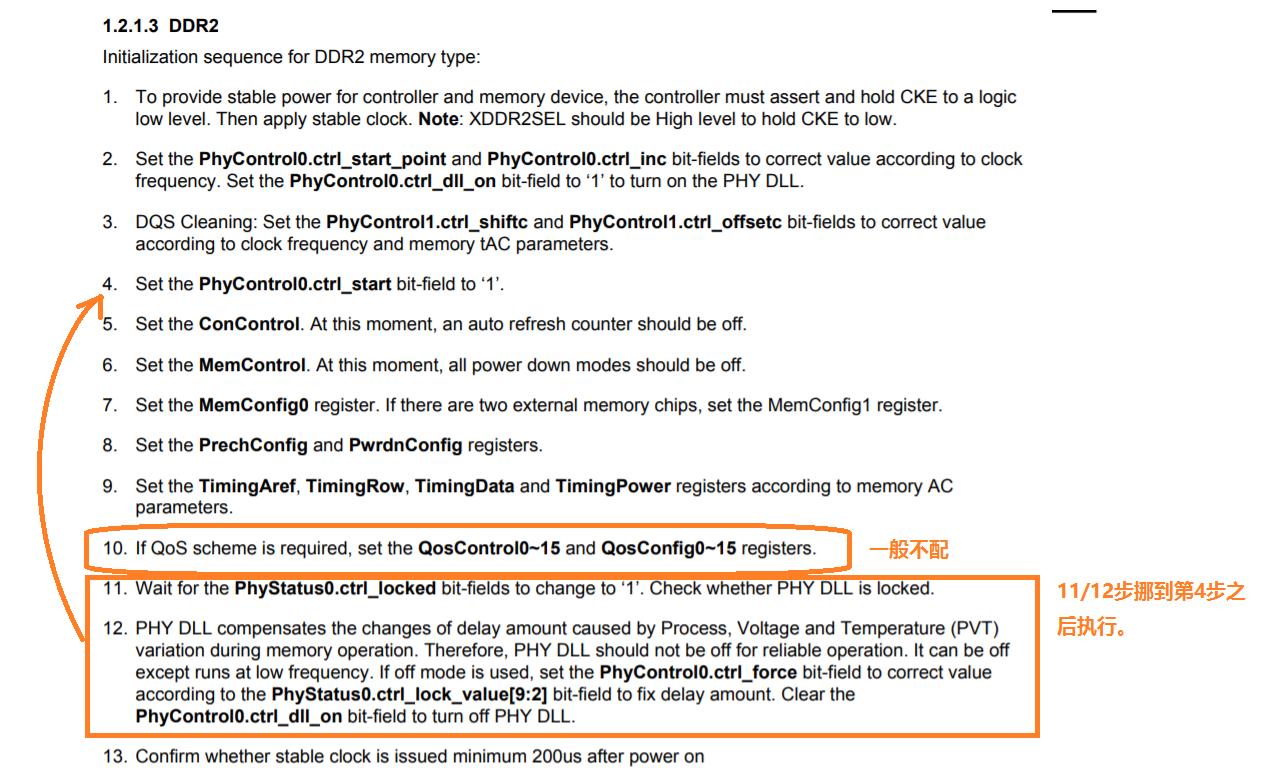

Demo程序里面没有配第13步.

14步及以后,都是配置Device14.发出NOP是为了使CKE保持高电平

?? ?// 4. 初始化DDR2 DRAM

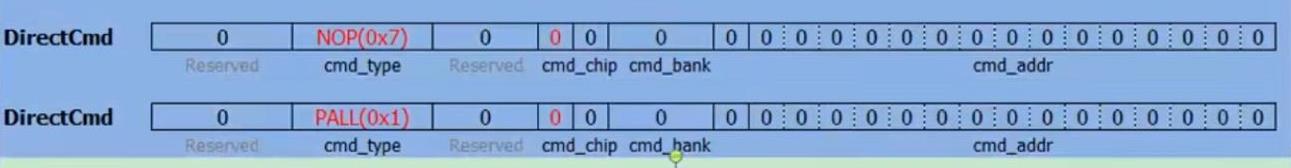

?? ?//DirectCmd?? ?chip0 Deselect

?? ?ldr?? ?r1, =0x07000000?? ??? ??? ??? ??? ?

?? ?str?? ?r1, [r0, #DMC_DIRECTCMD]

14执行完,15也没有配置. 15是为了让device保持稳定,进入工作状态. 由于刚开始CKE一直拉高,早就进入稳定状态了,这里不需要check//step 16:DirectCmd chip0 PALL //PALL发布以后,所有的ba...

首先,队友用c++写的代码,c++是我们最开始接触的一门语言,所以大多数同学对它应该也比较熟悉。

代码分析:

1、定义了一个bool g_delu来判断是否登陆,可以及时掌控用户的登陆情况。

2、输出文件为时间的txt文档,并且每个账户对应一个文档。 ofstream location_out;time_t g_t=time(0); char g_tmp[64];strftime( g_tmp, sizeof(g_tmp), "%Y-%m-%d-%H-%M-%S.txt",localtime(&g_t) ); location_out.open(g_tmp, std::ios::out...

恶意代码攻击链

恶意攻击的活动大概有7步:

Reconnaissance:侦察,利用社会工程学了解攻击目标。

Weaponization:定向的攻击工具制作,常见的工具交付形态是带有恶意代码的pdf文件或者office文件。

Delivery:把攻击工具输送到目标系统上,APT攻击者最常用三种方式来传送攻击工具,包括邮件的附件、网站、USB等移动存储设备。

Exploitation:攻击代码在目标系统上触发,利用目标系统的应用或操作系统漏洞控制目标。

Installatio...

Spring MVC 之初体验环境搭建在 IDEA 中新建一个 web 项目,用 Maven 管理项目的话,在 pom.xml 中加入 Spring MVC 和 Servlet 依赖即可。<!-- https://mvnrepository.com/artifact/org.springframework/spring-webmvc -->

<dependency>

<groupId>org.springframework</groupId>

<artifactId>spring-webmvc</artifactId>

<version>4.3.9.RELEASE</version>

</dependency>

<!-- https://mvnrepository.com/artifact/jav...

代码分析平台CodeQL学习手记(十一)

fanyeee 嘶吼专业版

在前面的文章中,我们为读者深入介绍了如何利用CodeQL提供的标准类来分析Python项目中的函数、语句、表达式和控制流。在本文中,我们将为读者介绍如何分析数据流,以及如何进行污点跟踪和指向分析。概述

首先,什么是污点跟踪呢?简单来说,就是分析代码运行过程中,可能存在安全隐患或“受污染”的数据的流动情况。其次,污点跟踪有什么作用呢?作用就很多了,比如,我们...

一:Savechange的时候,怎么知道哪些entity被add,modify,delete,unchange ????如何来辨别。。。在entity中打上标记来做表示。。。已经被跟踪了。。。当每个entity被打上标记之后,我们才可以从这些标记获取相应的操作。。。

二:ef如何做到的。。 ObjectStateManager类来管理每个entity的标记。。。private Dictionary<EntityKey, EntityEntry> _addedEntityStore;private Dictionary<EntityKey, EntityEntry> _deletedEnti...

1.ucosii内存管理的简易原理

ucosii的内存管理,采用的是如下方式,先分成若干个partitions,每个partitions再分成若干个blocks,每个blocks可以划分成若干大小的blksize(ucosii中,对blocksize的缩写)。使用时,通常在task中定义一个局部二维数组作为内存管理的“载体”,这个局部二维数组就是1个partitions,数组的行数是blocks,数组的列数是blksize,局部二维数组完美契合了ucosii中内存管理的特性。

2.ucosii内存管理的代...

20181202 网络对抗技术 Exp4 恶意代码分析

目录

目录20181202 网络对抗技术 Exp4 恶意代码分析目录实验问题原理与实践说明实践目标实践内容实践过程记录任务一:使用schtasks指令监控系统(使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述分析结果)任务二:使用sysmon工具监控系统(安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重...

1.操作系统操作接口

ls /sys/devices/system/cpu/ cpu0/ cpu3/ hotplug/ modalias possible uevent cpu1/ cpuautoplug/ isolated offline power/ cpu2/ cpuidle/ kernel_max online present [loongson@localhost ~]$ ls /sys/devices/system/cpu/

CPU的硬件特性决定了这个CPU的最高和最低工作频率,所有的频率调整数值都必须在这个范围内,它们用cp...