Windows系统调用中的现场保存

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了Windows系统调用中的现场保存,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含2336字,纯文字阅读大概需要4分钟。

内容图文

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html

Windows系统调用中的现场保存

我们之前介绍过三环进零环的步骤,通过中断或者快速调用来实现。

但是我们是否考虑过CPU从三环进入零环时,其三环的寄存器该如何保存。

这一篇文件就来介绍其系统调用中的(三环)现场保存的问题。

一、几个重要的结构体介绍

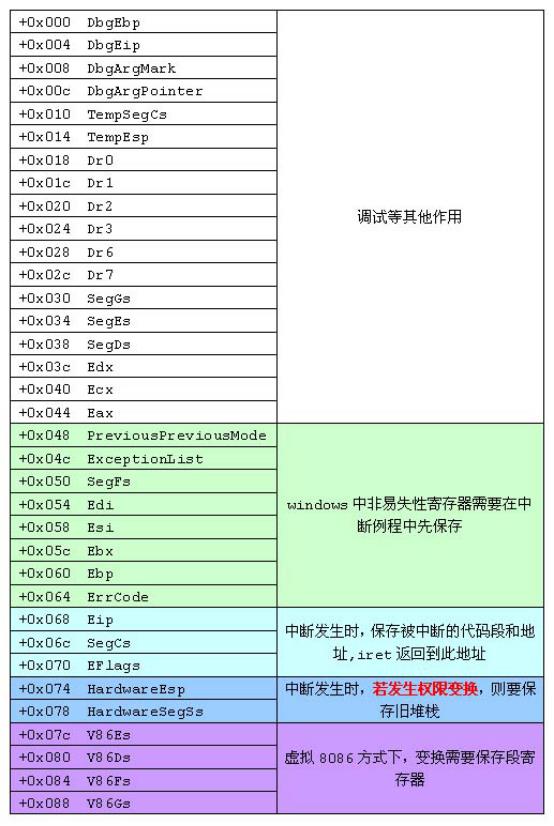

1. _Ktrap_frame

该结构体简单来说用于三环的寄存器保存,存储于零环,由操作系统维护

详细信息可以查看这篇文章:解析windows内核每日一讲 陷阱调度

我们之前讲过进入0环时获取新的四个寄存器非常重要, SS\CS\EIP\ESP

如下图,当进入零环时,操作系统会获取ESP值,该值指向_Ktrap_frame结构体,将旧的SS\CS\EIP\ESP\EFLAG依次压入(0x78-0x68处),之后ESP +0x070 ErrCode处。

之后便进入获取的EIP来执行内核函数。

2. _ETHREAD 结构体

该结构体保存了和线程相关的信息,位于0环(其并非三环的 TEB,线程环境块)

在_ETHREAD结构体第一个成员是 _KTHRAD,可以看出其大小0x200,里面保存了线程中的一些信息

kd > dt _ethread

ntdll!_ETHREAD

+ 0x000 Tcb : _KTHREAD

+ 0x200 CreateTime : _LARGE_INTEGER

····

kd > dt _kthread

ntdll!_KTHREAD

+ 0x000 Header : _DISPATCHER_HEADER

+ 0x010 CycleTime : Uint8B

+ 0x018 HighCycleTime : Uint4B

+ 0x020 QuantumTarget : Uint8B

+ 0x028 InitialStack : Ptr32 Void

+ 0x02c StackLimit : Ptr32 Void

+ 0x030 KernelStack : Ptr32 Void

+ 0x034 ThreadLock : Uint4B

+ 0x038 WaitRegister : _KWAIT_STATUS_REGISTER

+ 0x039 Running : UChar

3. KPCR结构体(kernel processor control region 内核线程控制区)

有一篇文章,里面大体介绍了该结构体 --> [Windows内核分析]KPCR结构体介绍 (CPU控制区 Processor Control Region)

简单来说,KPCR结构体中保存着 关于CPU 的信息,一个核有一个自己私有的KPCR结构体,八核则每个核有自己的单独的KPCR结构体

我们需要用到最后一个成员中的中的CurrentThread来获取当前线程的_KTHREAD结构体。

kd > dt _kpcr

ntdll!_KPCR

+ 0x000 NtTib : _NT_TIB

+ 0x000 Used_ExceptionList : Ptr32 _EXCEPTION_REGISTRATION_RECORD

····

+0x120 PrcbData : _KPRCB

kd > dt _KPRCB

ntdll!_KPRCB

+ 0x000 MinorVersion : Uint2B

+ 0x002 MajorVersion : Uint2B

+ 0x004 CurrentThread : Ptr32 _KTHREAD

+ 0x008 NextThread : Ptr32 _KTHREAD

···

内容总结

以上是互联网集市为您收集整理的Windows系统调用中的现场保存全部内容,希望文章能够帮你解决Windows系统调用中的现场保存所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。